Сборник вирусов для проверки Вашего антивируса

Набор различных вирусов, троянов и других вредоносных программ для тестирования вашего антивируса.

Сборник вирусов для проверки антивируса 2014 – 22000 вирусов

Winlocker Build v0.6

Winlock Builder v5

WinLock Builder v0.4

Win95.CIH (Чернобыль) English

Вирус Win95.CIH – Старичок Чернобыль – уникальный в свое время вирус. И не только потому, что он является первым из “вирусов,

Win95.CIH (Чернобыль) Assembler

Win95.CIH (Чернобыль) Executable

Сборник вирусов для проверки антивируса. (Количество вирусов:17999 Шт.)

Тестовый вирус eicar

Компьютер находится под постоянной угрозой различных типов вредоносных программ (вирусы, трояны, рукиты, ПНП), непрерывно развивающихся. Поэтому необходимы самые эффективные методы, которые смогут держать ваш компьютер в полной безопасности.

Возможности Malwarebytes Free (бесплатная версия)

- Возможность выполнить сканирование всех дисков для полной проверки системы.

- Ежедневное обновление базы сигнатур для защиты от новейших вредоносных программ.

- Интеллектуальное эвристическое обнаружение даже самых стойких угроз без существенного влияния на системные ресурсы.

- Добавление обнаруженных угроз в Карантин и возможность восстановить их в удобное время.

- Черный список исключений для модулей сканирования и защиты.

- Многоязычная поддержка.

- Интеграция в контекстное меню для проверки файлов по требованию.

Возможности Malwarebytes Premium

- Защита в режиме реального времени работает совместно с ведущими антивирусными программами, чтобы сделать ваш компьютер более безопасным.

- Защита в режиме реального времени обнаруживает и блокирует угрозы при попытках их выполнения.

- Защита от эксплойтов в режиме реального времени: Устраняет уязвимости перед эксплойтами и вредоносным ПО нулевого дня

- Защита от программ-вымогателей в режиме реального времени: Не дает программам-вымогателям зашифровать ваши файлы.

- Блокировка вредоносных веб-сайтов предотвращает доступ к вредоносным и зараженным веб-ресурсам.

- Наличие режима “Быстрая проверка” для проверки критических областей системы – оперативной памяти и объектов автозапуска.

- Запланированные обновления, чтобы автоматически использовать актуальную защиту.

- Запланированное сканирование для регулярной проверки в удобное для вас время.

The persons whose need virus samples:

Now you understood why virus samples are useful. But you should care about viruses even if you don’t have above causes. There is a quotation by the author of www.vxheaven.com is “Viruses don’t harm, Ignorance does!” This means that viruses cannot harm you if you know about them. But if you always ignore them, you will have little knowledge about them. So they will able infect your system!

vxheaven.com (vx.netlux.org) is the most popular virus download website on the world. They have the best and biggest collections of all types of viruses for all computer and cell phone operating systems.

Features of vxheaven :

- Free virus collection for download.

- All viruses are categorized with their types such as Trojans, spyware, Worms, Rootkits, Hoaxes, Hack Tools, Backdoors, Exploits etc.

- All viruses are divided with their OS(Operating System) support such as Microsoft Windows(XP, VIsta, 7), DOS, Apple Mac OS X, Linux(Ubuntu, Fedora etc), Java(J2ME, J2SE etc), HTML, BSD, Mobile OS(Symbian, WinCE, Windows Mobile, Android, Palm, iOS, iPhone, Blacberry etc.

- Virus serving and protecting utilities.

- Virus creating utilities and generator.

- Virus news updates and blogs, articles, books etc.

- Forum for discussion.

- Virus sources and polymorphic engines.

- Virus writing writing tutorials.

Features of vxheavens :

- Any one can upload virus here with simple uploader.

- Viruses are protected with the password “infected“. So extract the virus executable(exe, msi, pif, bat etc) files from zip package using the password infected.

Openrce.org is a site of open source viruses. Here you can get various types of viruses, rootkits, hackingtools with their source code.

5. inj3ct0r.com : Inj3ct0r.com is the site of expert exploit hackers from where you can get many hacking exploits for windows, MAC OS X, Perl, PHP, Win32 etc.

There are many other sites for open virus collection. You can inform me if you know more sites.

Warning: TechGainer.com is not responsible for any damage of your system caused by virus resources from here.

Jaber Al Nahian

12 июля, 2012

Trojan-Downloader. Iframe. cim

Троянская программа, которая без ведома пользователя скачивает на компьютер другое программное обеспечение.

10 июля, 2012

Trojan-Ransom. Win32. Foreign. ozl

Троянская программа, блокирующая работу компьютера с целью получить выкуп за восстановление работы.

25 июня, 2012

Worm. Win32. AutoRun. hli

Червь, создающий свои копии на локальных и доступных для записи съемных дисках.

22 июня, 2012

Trojan. Win32. Sasfis. bbpx

После активации троянец запускает копию браузера “Internet Explorer” и внедряет в запущенный процесс вредоносный код.

Trojan. Win32. Sasfis. aqvy

После запуска троянец создает процесс с именем “svchost.exe” и внедряет в его адресное пространство свой вредоносный код.

Hoax. HTML. ArchSMS

Веб страница, предлагающая оплатить услуги распаковки файлов через смс сервис.

Trojan. Win32. Starter

После запуска вредонос проверяет имя родительского процесса.

7 июня, 2012

Trojan. Win32. Oficla. hje

После запуска троянец расшифровывает и извлекает из своего тела во временный каталог текущего пользователя файл.

Trojan-Downloader. Iframe. cij

Вредоносная программа, которая находит и заражает исполняемые файлы с файловым расширением “EXE”.

6 июня, 2012

Backdoor. Win32. Bredavi. asq

Вредоносная программа, предоставляющая злоумышленнику удаленный доступ к зараженной машине.

6 мая, 2012

HackTool. MSIL. Loic

Программа используемая злоумышленниками при организации DDoS-атак на сетевые ресурсы.

25 апреля, 2012

Trojan-SMS. J2ME. VScreener

Троянская программа, поражающая мобильные телефоны, использующие Java (J2ME).

Trojan-SMS. J2ME. Smmer

Вредонос замаскирован под инсталлятор мобильного браузера “Opera Mini”.

Trojan-SMS. J2ME. Agent

Троянская программа, поражающая мобильные устройства на базе операционной системы Android.

Trojan-Ransom. Win32. Mbro

После запуска троянец копирует свое тело во временный каталог текущего пользователя.

Антивирусная защита Защита от вирусов на всех устройствах*

Адаптивная защита Подстраивается под ваши действия, включая нужные функции в режиме реального времени

Безопасное соединение Безопасность платежных и конфиденциальных данных при подключении к публичным Wi-Fi сетям.

Менеджер паролей Безопасное хранение паролей с синхронизацией на всех устройствах

Защита конфиденциальности Предотвращение сбора данных и отслеживания ваших действий онлайн

Проверка учетных записей Проверка на предмет утечки данных, советы по минимизации ущерба*

Защита домашней Wi-Fi сети Предупреждение о попытках новых устройств подключиться к вашей Wi-Fi сети*

Безопасные платежи Дополнительная защита во время онлайн-банкинга и покупок в интернете на Windows и Mac*

Средства очистки и оптимизации Обновление приложений и удаление ненужных программ на Windows и Android для повышения скорости работы устройства*

Защита всей семьи Позволяет защитить всех членов семьи и дать им доступ к нужным функциям

Защита детей Помогает защитить ребенка от онлайн-угроз и определить его местонахождение на карте

*

Внимание: функциональность Kaspersky Security Cloud может быть ограничена при работе на некоторых устройствах и операционных системах. Подробнее см. на

help.kaspersky.com

Мы объединили все наши технологии защиты для Android в одном приложении – Kaspersky Internet Security для Android. Это приложение также доступно для пользователей, имеющих лицензию Kaspersky Security Cloud. Все функции Kaspersky Security Cloud для Android теперь доступны в приложении Kaspersky Internet Security для Android. Внимание: Kaspersky Security Cloud для Android больше не поддерживается.

Функциональность Безопасное соединение (технология виртуальной частной сети) в Беларуси, Омане, Пакистане, Катаре, Иране, ОАЭ, и Саудовской Аравии, должна использоваться в соответствии с местными законодательными нормами. Пожалуйста, убедитесь, что вы используете Безопасное соединение в строгом соответствии с этими нормами.

Кстати, в статье «Исходники вирусов», вы можете найти огромное количество образцов всевозможных вредоносных программ: вирусов, троянов, ботнетов и т.д..

Зачем качать вирусы и кому это надо?

В первую очередь вирусы нужны людям, которые занимаются информационной безопасностью. Среди них есть такие которым необходимо протестировать работу антивирусного ПО. Еще вирусы могут понадобится тем, кто пытается изучить их поведение во время заражения системы.

Таких людей не много, но они есть. Вот канал одного из них. Автор канала снимает видео и делает обзоры вирусов. Согласитесь, фраза «Обзоры вирусов» звучит довольно необычно.

Также, если вы не разбираетесь в теме, то я настоятельно не рекомендую скачивать вирусы. Если вы все же решили качать, то сайт www.spy-soft.net не несет никакой ответственности за ваши последующие поступки и за любой вред нанесенный вашему компьютеру.

Тест антивирусов EICAR

Если вам нужен вирус для проверки, но нет желания или возможности скачивать вирусы, то можете буквально за несколько секунд создать безобидный вирус сами.

Eicar тест антивирусов — это маленький кусок текста, который определяется как вирус всеми современными антивирусами. Обычно его используют для проверки работы программ защиты.

Вот сам код:

Копируете код, создаете текстовый файл, вставляете скопированный кусок текста и сохраняете в любой исполняемый файл: exe, com, bat, scr и т.д. Хотя любой нормальный антивирус должен распознать угрозу даже в текстовом файле, на этапе его сохранения.

Где скачать вирусы?

Если теста Eicar вам не достаточно, то вот вам сервисы, на которых можно найти разного типа вирусы.

Перед тем как перейдем к обзору сервисов, я еще раз хочу предупредить, что скачивать и исследовать вредоносные программы на рабочей машине очень плохая примета. И даже если вы будете делать это на виртуальной машине, то делать это надо правильно. О том как правильно настроить виртуальную машину я расскажу в будущем. А сейчас просто запомните, не в коем случае не запускайте все это вредоносное добро на своем компьютере!

Имейте ввиду какие-то браузеры могут блокировать переход на некоторые сервисы. Так что добавляйте во «временно разрешенные».

Vxvault

Первый сайт о котором я расскажу называется Vxvault. Здесь вы можете найти список вирусов, который обновляется ежедневно, почти в реальном времени.

Все вредоносные программы подсвечиваются тремя цветами:

- Желтый — вероятно что вредонос уже удален

- Темно желтый — вредонос удален

- Зеленый — вредонос доступен для скачивания

Malc0de

Следующий сайт для скачивания вирусов — это Malc0de. Не плохой сервис. Есть поиск. Часто обновляется.

Clean-Mx

Malshare

AVCaesar

Virusign

Virusign.com — хороший сайт, много сэмплов. Часто обновляется. Регистрация не требуется.

Virusshare

OpenMalware

На этом все. Этих сервисов должно хватить всем. Я надеюсь что после прочтения данной статьи никто из вас не заразится вирусами, а только узнает о них больше.

В будущем я собираюсь написать инструкции о том, как создать домашнюю лабораторию для анализа вирусов. Поэтому, если вы интересуетесь информационной безопасностью или просто хотите стать более продвинутым пользователем, то подписка на наши паблики в соц сетях вам очень не помешает.

Еще по теме: Как написать шифровальщик на Python

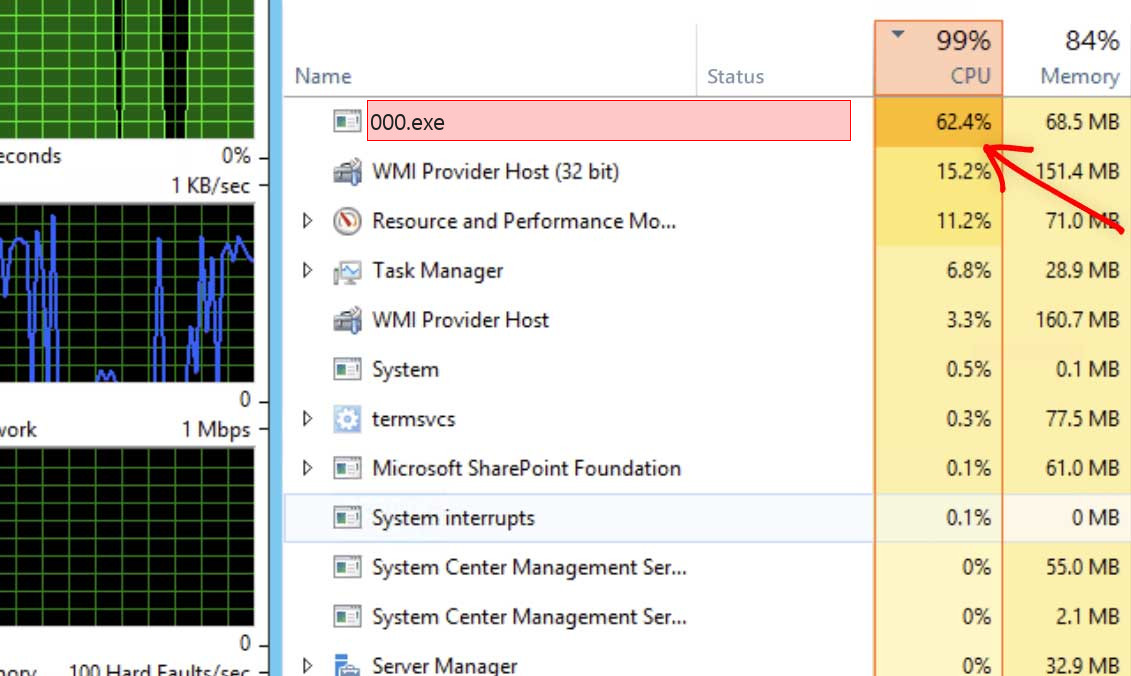

000. exe executable file belongs to a malicious application that can accurately be defined as a coin miner trojan virus. That malware type utilizes your hardware to mine cryptocurrencies, primarily – Monero or DarkCoin. It makes your personal computer pretty much nonfunctional because of high CPU utilization.

It is better to prevent, than repair and repent!

- What is 000.exe process?

- How dangerous is the 000.exe miner?

- How did I get 000.exe coin miner virus?

- How to remove the 000.exe miner from my PC?

What is 000. exe process?

000.exe – Very high CPU as well as GPU usage

Besides CPU consumption, some of the coin miners also utilize GPU power for their tasks. In that instance, you will likely struggle even to see the mouse cursor moving – GPU is often utilized on 100%. It is not as important as processor for system work, so 000.exe coin miner viruses don’t waste time on trifles and use it all. It sometimes can result in bad effects.

Shortly about cryptocurrency mining

Besides slowing down your computer, running at peak level for a long period of time may cause damage to your machine and raise power expenses. PC components are created to easily get along with high load, but they can do so only in case when they are in a good shape.

How did I get 000. exe coin miner virus?

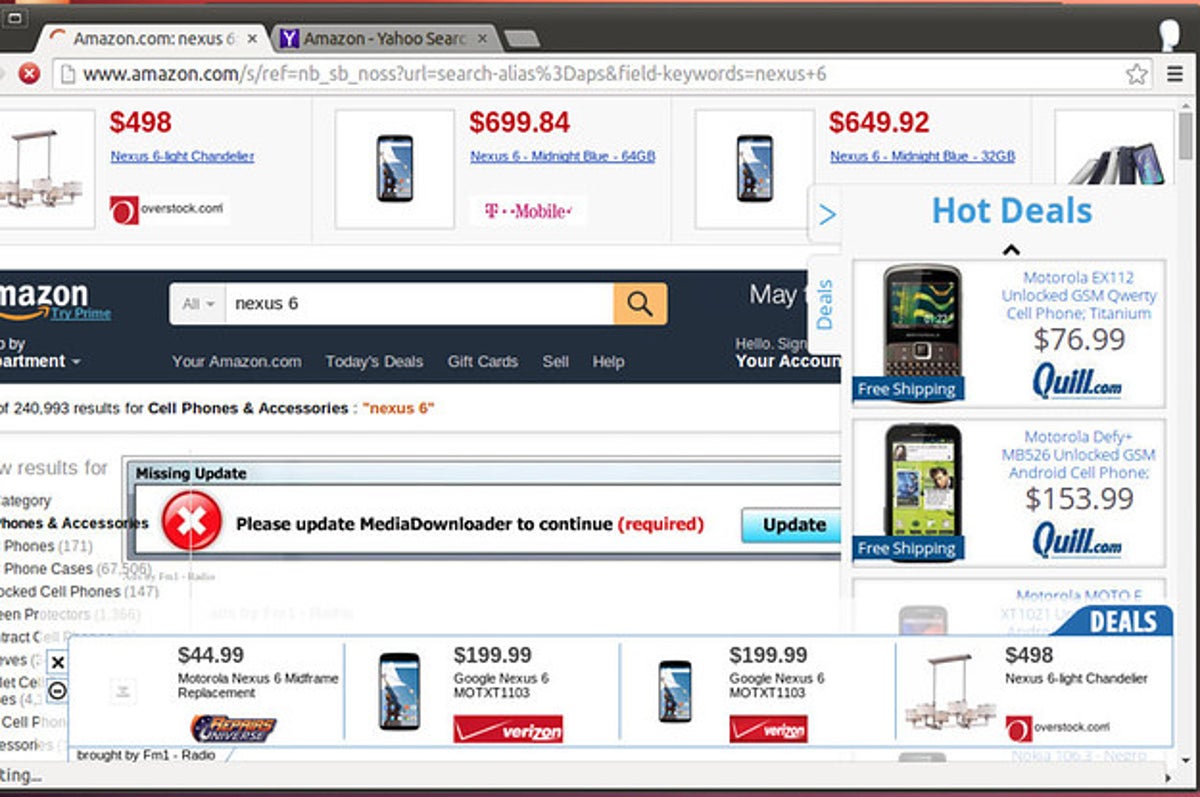

The example of malicious banners you can see in the Internet

How to remove the 000. exe miner from my PC?

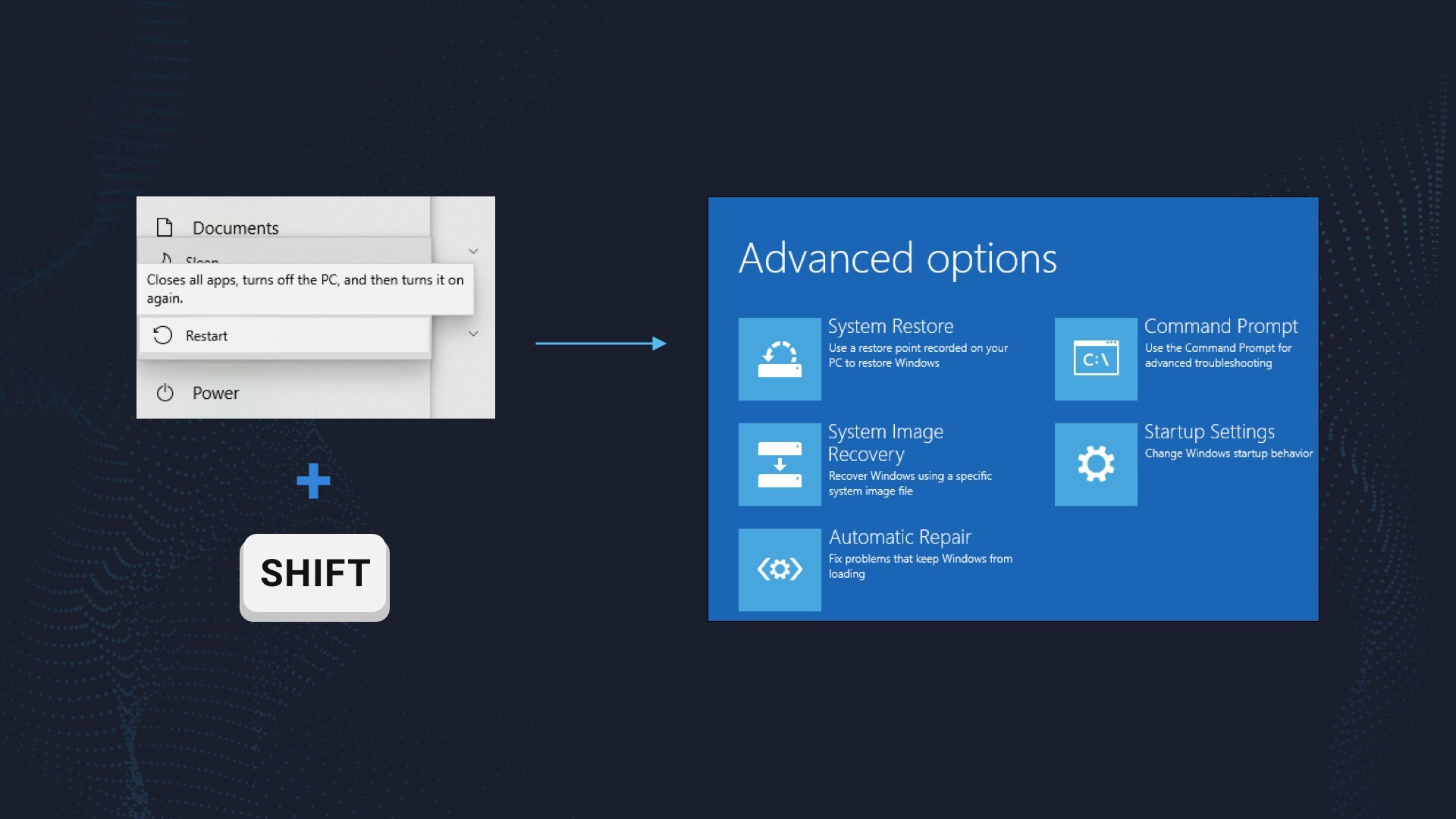

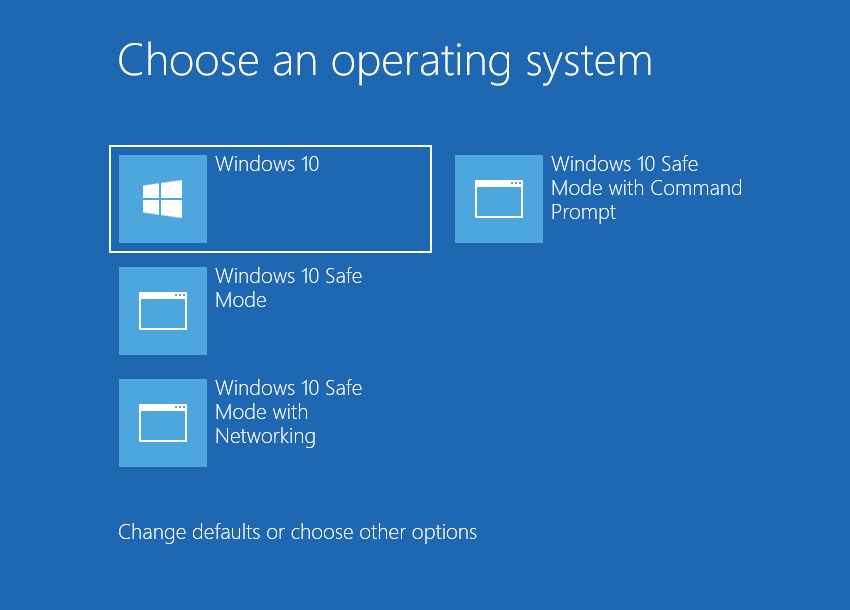

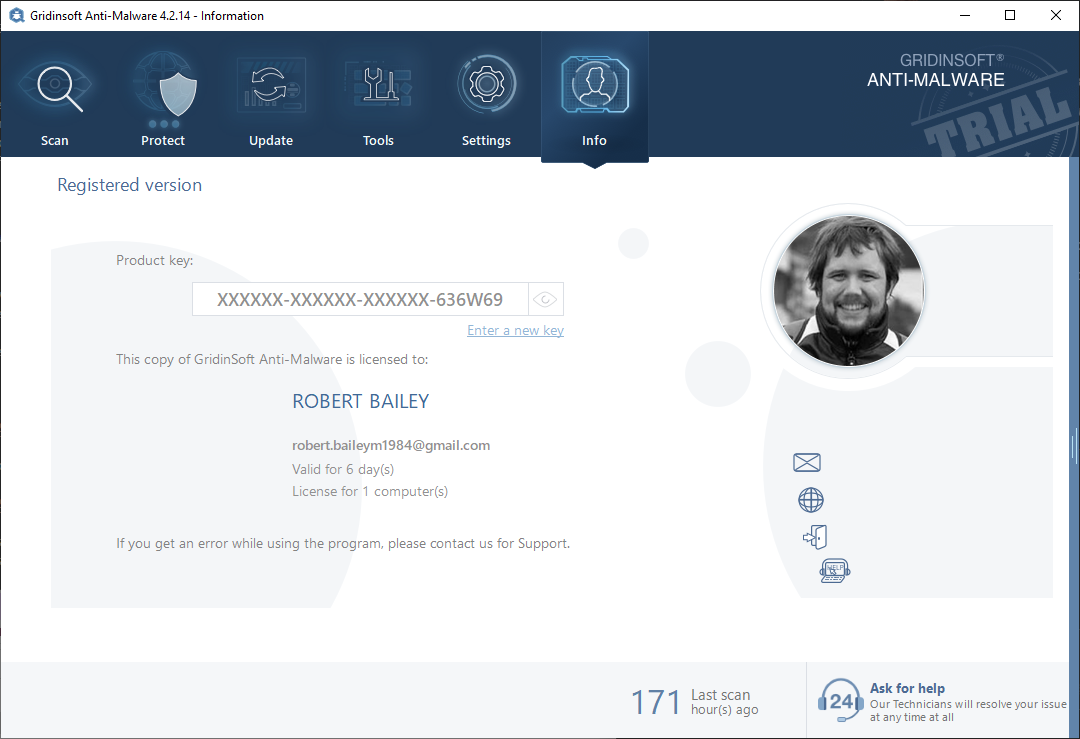

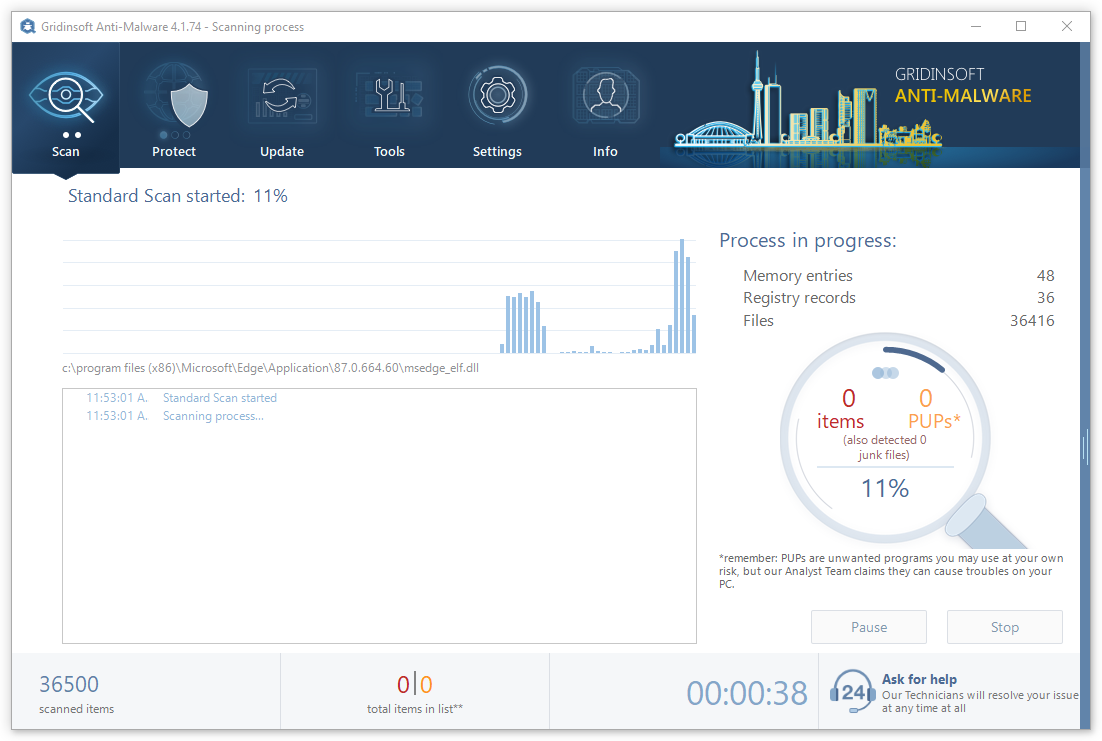

Before the virus removal, it is important to boot your Windows into Safe Mode with Networking. Since 000.exe miner takes a lot of processor capacity, it is needed to halt it before launching the security program. Otherwise, your scan will last for years, even though the GridinSoft program is pretty lightweight.

Booting the PC into Safe Mode with Networking

Press the Start button, then choose Power, and click on Reboot while holding the Shift key on the keyboard.

When your system is in Safe Mode, all third-party applications, just like the majority of non-crucial system components, are not launched with the system start. That allows you to clean the computer without dealing with high processor usage of the coin miner.

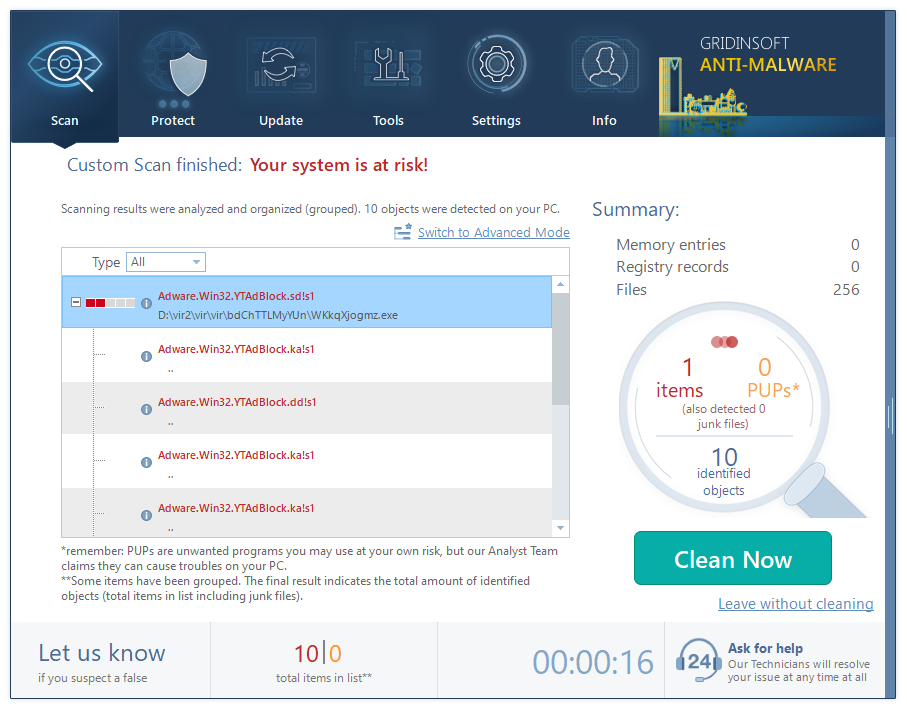

Remove 000. exe coin miner virus with GridinSoft Anti-Malware

After activating your free trial, start Full scan. It may last up to 10 minutes. You may use the PC as usual.

When the scan is finished, press the Clean Now button to remove all detected elements from your system. This procedure takes less than a minute.

Now, you are good to go. Reboot your PC into a normal Windows mode and use just as there was nothing malicious.

Remove 000. exe Virus ⛏️ Trojan Coin Miner

Description: The 000.exe is a Trojan Coin Miner that uses the infected computer’s sources to mine electronic money without your authorization. This 000.exe will create your CPU to go for very warm temperatures for prolonged periods of time, which could reduce the life of the CPU.

Operating System: Windows

User Review

Иногда и на регулярной основе основная цель вредоносного ПО который достигает нашего компьютера, чтобы завладеть нашими личными данными. Это включает в себя личные файлы, учетные данные для доступа к платформе, банковские или медицинские данные и т. д. Именно по этой причине этих элементов так боятся и презирают. Существуют также другие вредоносные коды или вирусы, которые просто повредить нашу операционную систему без причины. И мы также можем найти некоторые вирусы, которые пытаются привлечь наше внимание и каким-то образом нас раздражать.

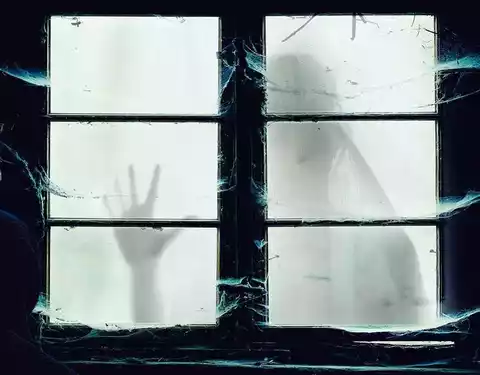

Именно об этом мы и хотим сказать в этих же строках, о вирус, который можно было бы считать ужасающим и направленным на то, чтобы напугать нас . За прошедшие годы мы смогли увидеть некоторые вредоносные коды, которые пытаются вселить страх в наши тела с помощью различных действий, которые они выполняют.

Что ж, в данном случае мы хотим поговорить о вирусе под названием 000.exe, который является одним из самых ужасающих, которые вы можете найти сегодня. Чтобы дать вам примерное представление о том, что мы вам говорим, скажем, что это вредоносное ПО Пугающие программы/трояны тип, то есть вирус-обманщик.

Сказать, что один и тот же вирус заражает Windows операционные системы и эффективен от XP до Windows 11. Обычно он достигает нас через Интернет и может стать очень серьезной неприятностью для нашего компьютера.

Мы можем найти его в Интернете в виде сжатый файл , в формате ZIIP или RAR. Кроме того, важно знать, что он может заразить нас только в том случае, если мы запустим его на нашем компьютере. Вредоносный код изначально создавался для YouTube канал, но в итоге он распространился по сети. И заключается в том, что пользователь упомянутого канала опубликовал ссылку с вирусом, и некоторые пользователи в итоге его скачали.

Что поразительно, но и страшно в этом вирусе, так это то, что когда мы запускаем его сразу на экране, мы видим серию мрачных черно-белых изображений. Затем компьютер перезагрузится и мы увидим, что наш пользователь переименован УРНЕКСТ . Со всем и с этим мы можем получить доступ к системе, но тут-то и начинается настоящий террор. Это потому, что мы собираемся найти себя с рабочий стол полон ярлыков, которые ссылаться на несколько файлов с тем же именем, что и URNEXT.

Очевидно, что все это не позволит нам нормально работать с компьютером. Через некоторое время а множество диалоговых окон начинают появляться с сообщением об ошибке, которое читает одно и то же сообщение. Кроме того, если мы попытаемся закрыть эти маленькие окна, появятся новые. Также важно знать, что вирус 000.exe отключает диспетчер задач чтобы пользователь не мог завершить свои процессы.

Как удалить надоедливый вирус ужасов

В конце концов, появляются текстовые файлы, которые мы можем открыть, но в которых мы все еще находим этот текст, то есть настоящую неприятность. Хуже всего то, что используется огромное количество процессов. Это может доходить до сбой операционной системы полностью.

Сам вирус, который пытается нас напугать, тоже изменяет запуск системы чтобы каждый раз при запуске сеанса появлялся вирус. Поэтому наиболее эффективным способом удаления вируса является восстановить систему в предыдущую точку которые мы сохранили, например, из безопасного режима загрузки.

000.exe — это исполняемый файл, содержащий в себе компьютерный вирус. Не подчиняется к Константам Особых Файлов (КОФ).

Во время просиживания в интернете, я столкнулся с очень странным сайтом, который предложил мне EXE-файл для загрузки. Я скачал его в Виртуальную Машину и запустил. Через несколько секунд весь экран заполонили слайды со странными фотографиями. На каждом из снимков была показана дорога, возможно, одна и та же, но сильно измененная неестественным путем (наложением всяческих фильтров). Так продолжалось до тех пор, пока операционная система не перезагрузилась.

“Это чё ваще такое?” – все, о чем я думал в тот момент.

Когда система начала загружаться снова, я надеялся на то, что это просто шутка и на этом все закончится, но я ошибался.

Когда настало время вводить пароль, я обратил внимание на то, что изменилось имя пользователя на “URNEXT” (“ТЫСЛЕДУЮЩИЙ”), что меня насторожило, хотя пароль остался прежним и я без проблем запустил систему.

На рабочем столе не было свободного места, все было завалено одним и тем же текстовым файлом “UR NEXT” на черном фоне. Не успел я отойти от шока, как еще из ниоткуда начали всплывать окна с надписью “run away” (“беги отсюда”). Я начал закрывать их, но силы были не равны, они всплывали снова и снова. Мне надоело, и я обратил свое внимание на файл под названием “OPENME” (“ОТКРОЙМЕНЯ”). Это был текстовый документ.

“YOU ARE THE NEXT

I CAN SEE YOU (ТЫ СЛЕДУЮЩИЙ, Я УЖЕ ВИЖУ ТЕБЯ).

YOU HAVE BEEN

WARNED (ХОТЯ ТЫ БЫЛ ПРЕДУПРЕЖДЕН)

DONT LOOK BEHINDE YOU” (ЛУЧШЕ НЕ ОБОРАЧИВАЙСЯ)

Автором файла является FlyTech Videos (тот самый пользователь, который упомянул файл раньше всех). В этом видео был показан подробный анализ, как создавался сам вирус и из чего он состоит.

Сам же СФ существует на самом деле, но принести серьёзный ущерб вашему ПК – не способен (не было доказанных случаев, как таковой). Для обычного человека этот вирус не опасен, скорее всего, может только напугать.

Подробнее

Материалы сообщества доступны в соответствии с условиями лицензии CC-BY-SA, если не указано иное.

*7-day Free Trial w/Credit card, no charge upfront or if you cancel up to 2 days before expiration; Subscription price varies per region w/ auto renewal unless you timely cancel; notification before you are billed; 30-day money-back guarantee; Read full terms and more information about free remover.

000.exe is a software virus of the Trojan Horse category that usually spreads through different types of disguise and enters the computer without triggering any symptoms. 000.exe can be used as an espionage or as a cryptocurrency tool and it may also distribute other threats such as Ransomware.

The 000.exe virus may be able to command your computer to carry out tasks without your authorization

It may be seeking to corrupt or alter some key system components such as some Registry Keys or some system files but it may also attempt to spy on you and acquire sensitive data from your computer. Needless to say, once such data is obtained by the hackers behind the virus, the information could be used for all kinds of harassment and, in most cases, blackmailing. This, however, is not the end of the abilities of the Trojan Horse viruses. A threat of this family may also be able to command your computer to carry out tasks without your authorization. This is how many hackers create whole networks of infected computers and then use these computers for mining cryptocurrencies and for conducting large-scale DDoS attacks. And, of course, there are more possible ways a Trojan infection could be used but we can’t go over all of them in such a short write-up.

If you are looking for a way to remove 000.exe you can try this:

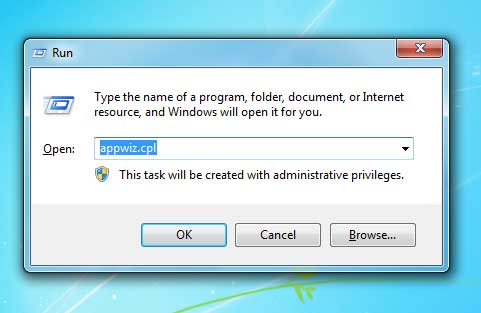

- Click on the Start button in the bottom left corner of your Windows OS.

- Search for 000.exe and any other unfamiliar programs.

- Uninstall 000.exe as well as other suspicious programs.

If you have a Windows virus, continue with the guide below.

If you have a Mac virus, please use our How to remove Ads on Mac guide.

If you have an iPhone virus, please use our iPhone Virus Removal guide

Some of the steps will likely require you to exit the page. Bookmark it for later reference.

Reboot in Safe Mode (use this guide if you don’t know how to do it)

WARNING! READ CAREFULLY BEFORE PROCEEDING!

Press CTRL + SHIFT + ESC at the same time and go to the . Try to determine which processes are dangerous.

on each of them and select Open File Location. Then scan the files with our free online virus scanner:

Each file will be scanned with up to 64 antivirus programs to ensure maximum accuracy

Drag and Drop File Here To Scan

Analyzing s

fter you open their folder, end the processes that are infected, then delete their folders.

Hold together the Start Key

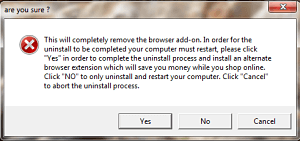

You are now in the Control Panel. Look for suspicious entries. . If you see a screen like this when you click Uninstall

Type msconfig in the search field and hit enter. A window will pop-up:

A new file will open. If you are hacked, there will be a bunch of other IPs connected to you at the bottom. Look at the image below:

If there are suspicious IPs below “Localhost” – write to us in the comments.

Type Regedit in the windows search field and press Enter.

Once inside, press CTRL and F together and type the virus’s Name. Right click and delete any entries you find with a similar name. If they don’t show up this way, go manually to these directories and delete/uninstall them:

Вредоносное ПО

24 июля, 2012

Trojan-Downloader. Java. Agent

Java-класс “sob” входит в состав JAR архива и является частью единого вредоноса.

Trojan-Downloader. Win32. Genome. cpis

Веб страница, предлагающая установить обновления для ряда продуктов.

Trojan-Downloader. Win32. Agent. djuz

Троянская программа, которая без ведома пользователя устанавливает в системе вредоносное ПО.

Троянская программа, загружающая файлы из сети Интернет без ведома пользователя и запускающая их.

Trojan-Downloader. Win32. Small. bsuj

После запуска троянец устанавливает соединение со следующим IP адресом: 69.***.192.250

Trojan-Downloader. Win32. Small. bsum

Троянская программа, которая без ведома пользователя скачивает на компьютер другое программное обеспечение и запускает его.

Веб страница, предлагающая установить обновления для ряда продуктов. Является HTML страницей.

Троянская программа, которая без ведома пользователя устанавливает в системе другое вредоносное ПО.

Троянская программа, которая без ведома пользователя загружает из сети Интернет другие вредоносные программы и запускает их.

Троянская программа, которая без ведома пользователя загружает из сети Интернет другие вредоносные программы и запускает.

Trojan. Agent. bvt

Троянская программа, которая без разрешения пользователя скачивает на компьютер другое ПО.

Exploit. Agent. bcc

После открытия зараженной страницы в браузере, при помощи сценариев Java Script, вредонос расшифровывает и запускает свой код.

После открытия зараженной страницы в браузере, троянец, используя инструментарий языка JavaScript.

После запуска троянец расшифровывает и извлекает из своего тела во временный каталог текущего пользователя файл: %Temp%.tmp

Программа-эксплоит, использующая уязвимости системы для выполнения загрузки и запуска другого вредоносного ПО.