The ping command is a network tool for checking whether a remote system is up and running. In other words, the command determines if a certain IP address or a host are accessible. Ping uses a network layer protocol called Internet Control Message Protocol (ICMP) and is available on all operating systems.

On the other hand, port numbers belong to transport layer protocols, such as TCP and UDP. Port numbers help identify where an Internet or other network message is forwarded when it arrives.

In this tutorial, you will learn how to ping a port in Windows and Linux using different tools.

- A Linux or Windows system

- Access to the command line

In computing, netstat (network statistics) is a command-line network utility that displays network connections for Transmission Control Protocol (both incoming and outgoing), routing tables, and a number of network interface (network interface controller or software-defined network interface) and network protocol statistics. It is available on Unix, Plan 9, Inferno, and Unix-like operating systems including macOS, Linux, Solaris and BSD. It is also available on IBM OS/2 and on Microsoft Windows NT-based operating systems including Windows XP, Windows Vista, Windows 7, Windows 8 and Windows 10.

This is the only solution that works for VPNs with the client machine being Windows Vista or Windows 7, as other listed answers simply do not function. This answer was previously deleted and should not have been, as this is the only solution for a real-world common case. Since there is no appeal available for the delete, I am reposting it to save others the frustration I had with trying to use the other answers.

The example below finds which IPs on the VPN that have VNC/port 5900 open with the client running on Windows 7.

A short Python (v2.6.6) script to scan a given list of IPs and Ports:

Results looked like:

The four variables at the top would need to be changed to be appropriate to whatever timeout, network, hosts, and ports that are needed. 5.0 seconds on my VPN seemed to be enough to work properly consistently, less didn’t (always) give accurate results. On my local network, 0.5 was more than enough.

Требуется при подключении кассового аппарата.

В свойствах соединения обязательно ставим перенаправление портов.

Чтобы узнать, выполнился ли проброс портов, выполняем команду:

change port /query

должно вернуть что-то вроде:

AUX = DosDevicesCOM1COM1 = DeviceRdpDrPort;COM1:38 sclientCOM1

UPD Статья по теме: Проброс COM порта через RDP на WinSer 2008R2

Q: Проброс Com Порта Через Rdp На Winser 2008r2

Добрый день!

Имеется терминальный сервер на Windows Server 2008 R2. Иеется теринал сбора данных (ТСД) CipherLab 8400/8470 с подставкой Cradle, который подключается к локальноу копьютеру на Windows 7 посредство com-порта

(VirtualCOM). Иеется 1С8, в которой этот ТСД работает. С локального компьютера всё работает прекрасно, ТСД по com-порту подключается и видится в 1С8. Задача прокинуть этот ТСД в терминал.

На клиенте в свойствах RDP включил перенаправление всех портов и устройств. На сервере в свойствах RDP разрешён проброс com-портов. Но при попытке увидеть устройство в 1С выдаётся ошибка, что не удалось открыть com-порт.

На локальной машине устройство в оборудовании отображается как Silicon Labs CP210x USB to UART Bridge (COM 4), но при подключении к терминальноу серверу редирект не проходит. На сервере COM1, COM2.

Вот что выдаёт change port /query на теринально сервере :

AUX = DosDevicesCOM1

COM1 = DeviceRdpDrPort;COM1:38 sclientCOM1

COM2 = DeviceRdpDrPort;COM2:38 sclientCOM2

Photographer is my life./Moment/GettyImages

Ping is a tool used to check the status of network connections between two computers. Technically, ping uses a protocol that doesn’t include the concept of port numbers, so there’s no standard ping port, nor can you use ping to check the status of a specific port. You can, however, use other tools to check whether you’re able to connect to a particular IP address and port, which is the equivalent of sending a ping to an IP and port.

How to Ping a Port

Ping checks whether it’s possible to reach one computer from another. It uses what’s called the internet control message protocol, or ICMP, on top of the standard internet protocol to ask a computer at a particular IP address to send a reply message to confirm the two can communicate.

Because ping doesn’t operate over a protocol with port numbers, you cannot ping a particular port on a machine. However, you can use other tools to open a connection to a particular IP and port and obtain the same information you would get if you could ping an IP and port.

Ping Alternatives to Check Ports

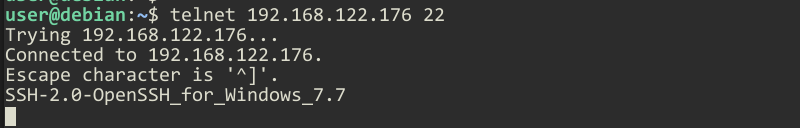

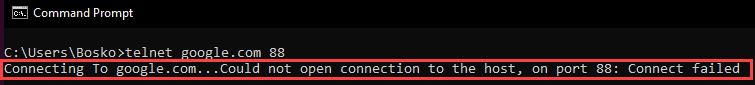

One technique to check whether you can connect to a particular machine is to use telnet, a simple network connection tool. It’s installed on Windows, macOS and Linux.

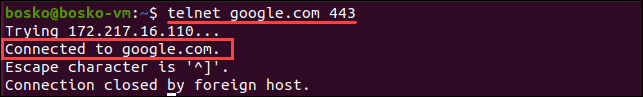

If the port is open and reachable, you receive a response from the other computer. Otherwise, you see an error message.

You can use other tools to check whether a port is open. If it’s a port that you want to connect to with a certain tool, like an email client or web browser, you use that tool to attempt to connect to the port. You can also use other network maintenance tools, such as Netcat, Nmap or Ncat to test a particular port.

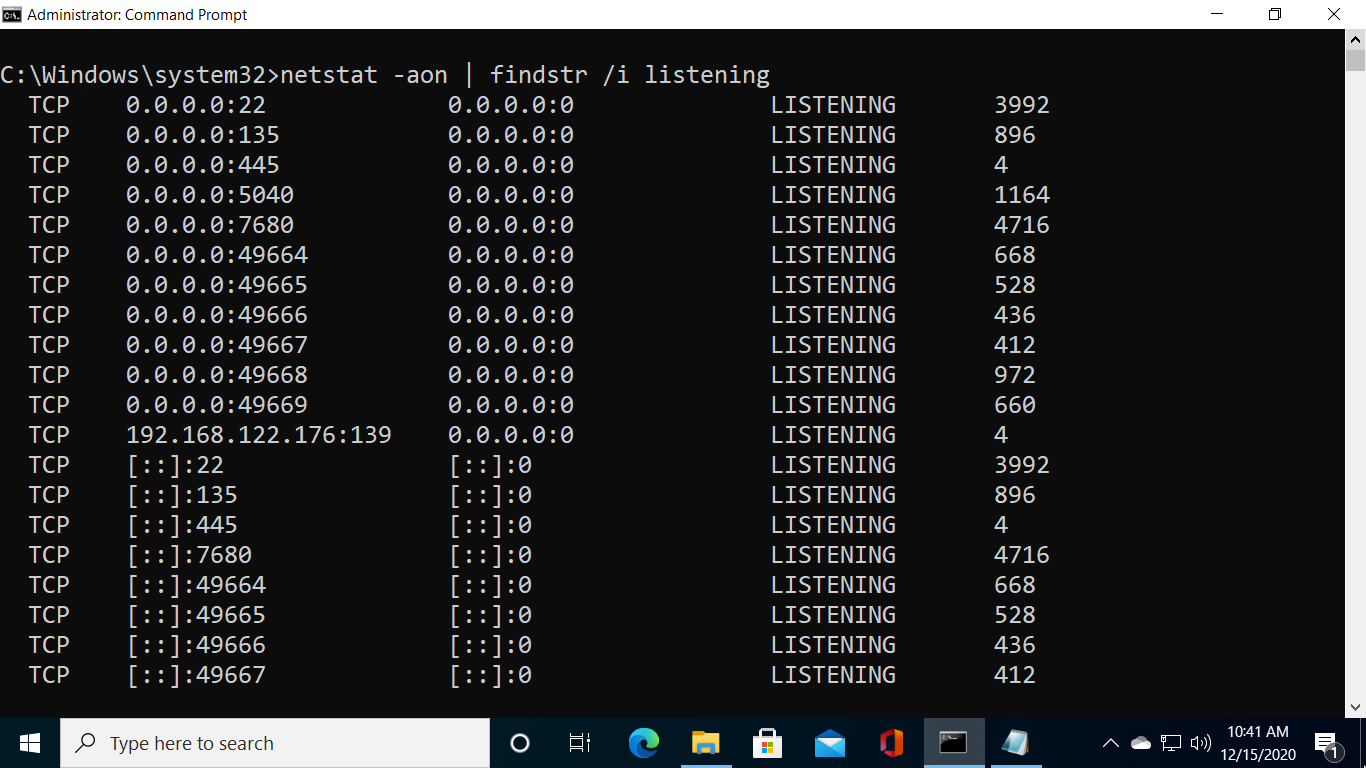

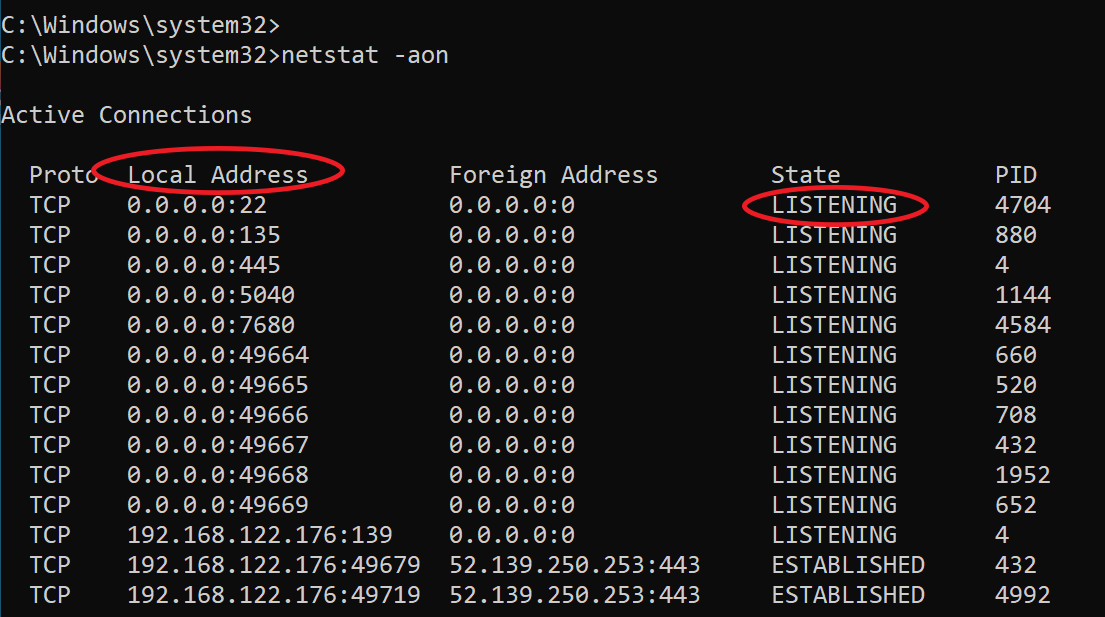

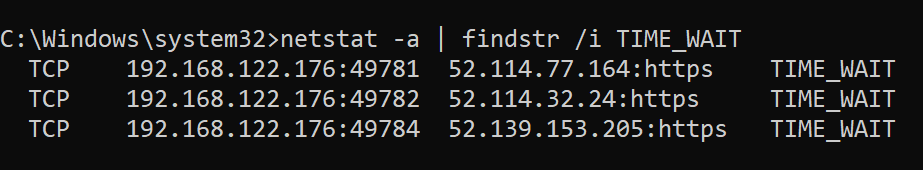

In this tutorial, we will learn how to run the netstat command to check open ports in Windows Operating System. We will also look at command options and how to use the findstr command (similar to grep) to filter the netstat output.

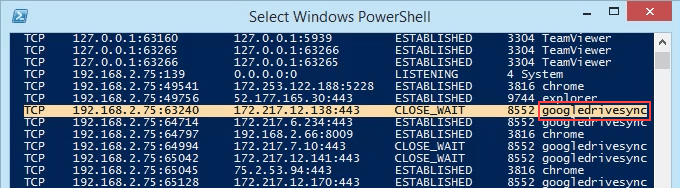

The command displays lots of information. What you should pay attention to are Local Addresses that are in the LISTENING state.

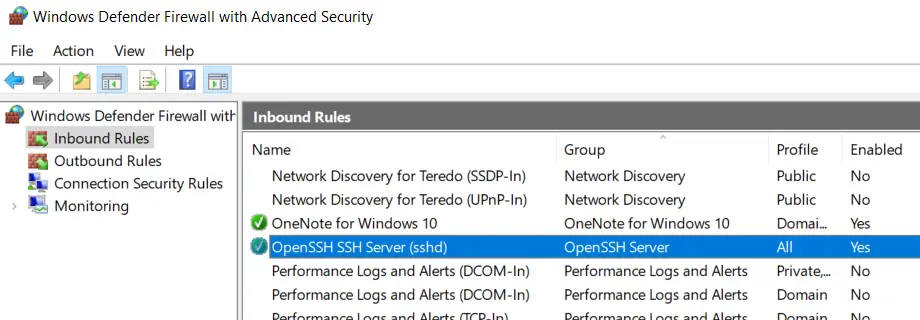

As you can see in the previous screenshot, In my Windows 10 computer, port 22 (SSH) is open.

The Foreign Address column of the output shows the IP address and port of the computer/server at the remote end of the connection.

telnet IP_ADDRESS 22

Replace IP_ADDRESS with the actual IP Address of the Windows computer.

Filtering netstat using findstr

The /I option is for the case insensitive matching.

Command Options

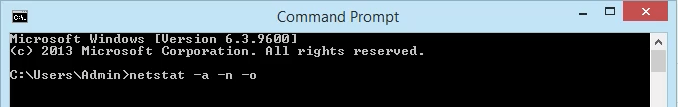

Windows netstat command, without any command-line arguments, displays active TCP connections.

It also includes some useful command options to show network connections and ports in various forms, such as show connections and opened ports based on the protocol, find the process id of a connection/port, view network statics, and find the application that utilizes connections and ports.

Using the netstat command

List all Active TCP connections:

Check open ports:

Only want to see information about TCP protocol:

netstat -a -p tcp

Show network statistics:

If you need more information about the Windows netstat command, type netstat ? in the command prompt.

In another article, we explained computer ports and what they’re used for. Other than that, what can we do with port information? Since all traffic in and out of the computer goes through ports, we can check on them to see what they’re doing. Maybe the port isn’t listening for traffic? Maybe something is using a port that shouldn’t be?

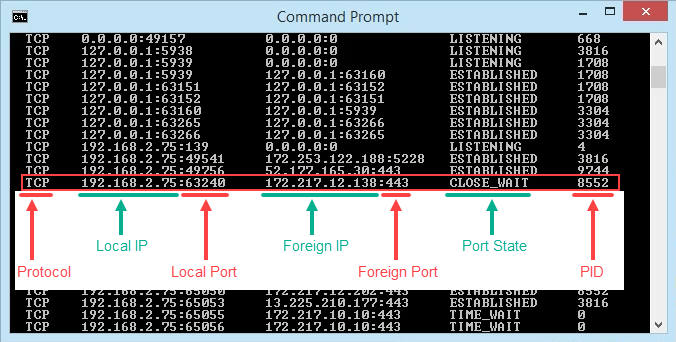

We’re going to use the Windows command netstat to see our listening ports and PID (Process ID). We’re also going to see what we can do with that information.

What Is Netstat?

The netstat command is a combination of the words ‘network’ and ‘statistics’. The netstat command works in all versions of Windows from Windows XP right up to Windows 10. It’s also used in other operating systems (OS) like Unix and Linux, but we’ll stick to Windows here.

Netstat can provide us with:

- The name of the protocol the port is using (TCP or UDP).

- The local IP address and name of the computer and the port number being used.

- The IP address and port number to which we’re connecting.

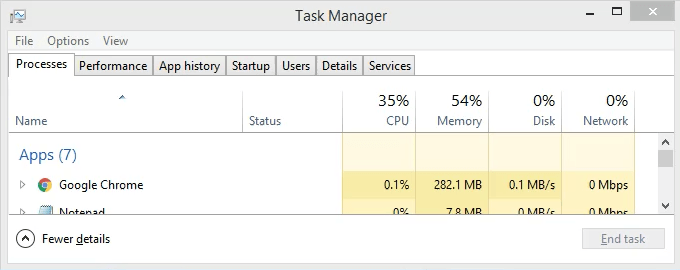

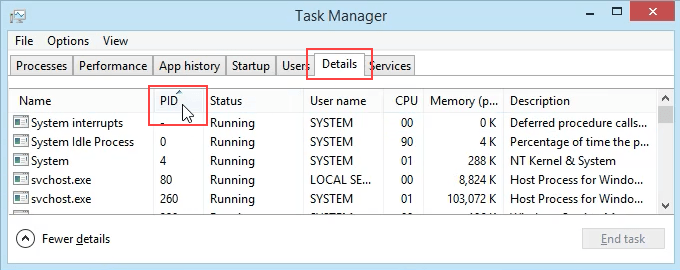

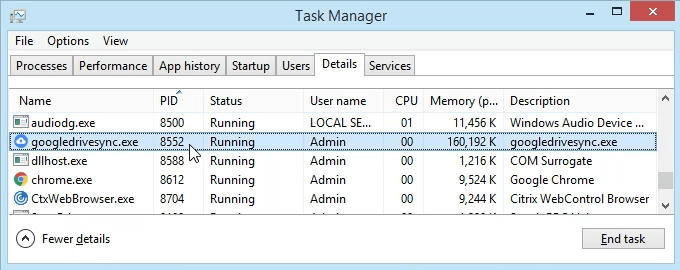

What’s Using That Port?

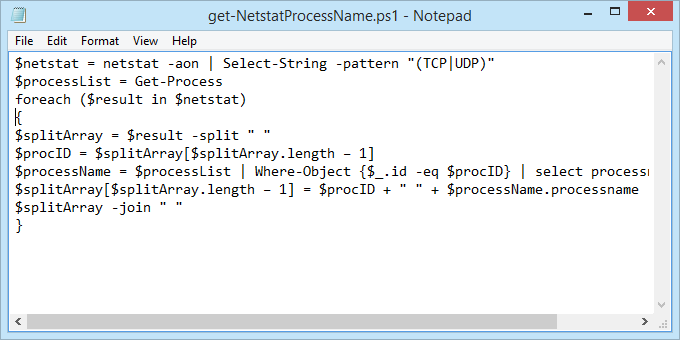

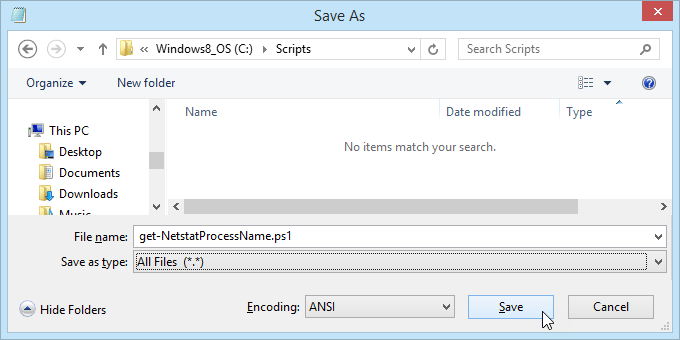

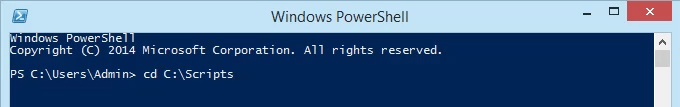

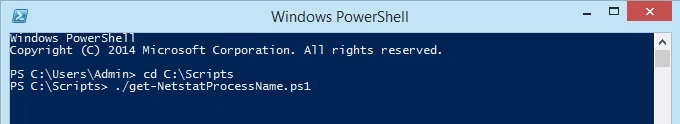

How To Get Port, PID, & Process Name In PowerShell

Most Windows commands also work in PowerShell, plus we can combine them with PowerShell’s cmdlets – pronounced command-lets. Joe at Winteltools.com provides the script for this method.

Go Get Them

We’ve covered two ways to use the netstat command to see listening ports. It can be used either in the old Command Prompt or within a PowerShell script. With the information it can give us, we’ve looked at how it can help us figure out what our computer is doing.

If you thought netstat is a great utility, take a look at some other Windows TCP/IP utilities like tracert, ipconfig, and nslookup. Or use Resource Monitor to get a better look into hidden website and Internet connections. There is a lot you can do to see exactly what your computer is doing.

Have you used netstat to solve a problem? Please tell us what you did. Any questions about how to use netstat? Please ask us in the comments below.

К примеру, нужно послать строку «hello» в COM1 (имя первого последовательного порта Windows). Для этого можно просто ввести в консоли cmd.exe следующую команду:

Но для такого вывода текста в последовательный порт есть несколько препятствий:

Следующий пример — более надежный аналог команды из примера выше:

Эта команда может выглядеть поначалу довольно непонятной, давайте разберем её по частям.

Команда set обычно используется для установки значения для так называемой переменной окружения (environment variable). Например, следующая команда должна использоваться для установки переменной окружения с именем x в значение строки «sunshine»:

Когда в команде set используется ключ /p, то команда set выводит приглашение для пользователя, чтобы он ввел значение для устанавливаемой переменной окружения. Приглашение отображается на экране в виде строки, предоставленной в команде. Например:

Конечно, нас в сущности не интересует установка значения переменной x как таковой, сейчас это просто средство для достижения другой цели. Все, что мы хотим — вывести строку «hello» без символов CR и LF, и команда set только лишь предоставляет способ для решения этой задачи.

Мы не хотим, чтобы команда set остановилась на ожидании ввода пользователя, чтобы он ввел значение для переменной x, для этого команда set перенаправлена на ввод из nul (т. е. нет ввода как такового, вместо обычного ввода, который обычно происходил бы из консоли). Это означает, что команда сразу завершит работу, вместо того, чтобы ожидать ввода пользователя. Перенаправление ввода осуществляется символом

- Proto – The name of the protocol (TCP or UDP).

- Local Address – The IP address of the local computer and the port number being used. The name of the local computer that corresponds to the IP address and the name of the port is shown unless the -n parameter is specified. An asterisk (*) is shown for the host if the server is listening on all interfaces. If the port is not yet established, the port number is shown as an asterisk.

- Foreign Address – The IP address and port number of the remote computer to which the socket is connected. The names that corresponds to the IP address and the port are shown unless the -n parameter is specified. If the port is not yet established, the port number is shown as an asterisk (*).

Заполнение структуры COMMTIMEOUTS [ править ]

Вариант 1: (максимальная задержка при чтении и записи = TIMEOUT)

Вариант 2: Инициализация значениями (без задержки при чтении)

Структура DCB [ править ]

Основные параметры последовательного порта описываются структурой DCB . Временные параметры — структурой COMMTIMEOUTS . Существует еще несколько информационных и управляющих структур, но они используются реже. Настройка порта заключается в заполнении управляющих структур и последующем вызове функций настройки.

Основную информацию содержит структура DCB :

Эта структура содержит почти всю управляющую информацию, которая в реальности располагается в различных регистрах последовательного порта.

DCBlength [ править ]

Задает длину, в байтах, структуры DCB . Используется для контроля корректности структуры при передаче ее адреса в функции настройки порта.

BaudRate [ править ]

Скорость передачи данных. Возможно указание следующих констант: CBR_110, CBR_300, CBR_600, CBR_1200, CBR_2400, CBR_4800, CBR_9600, CBR_14400, CBR_19200, CBR_38400, CBR_56000, CBR_57600, CBR_115200, CBR_128000, CBR_256000 . Эти константы соответствуют всем стандартным скоростям обмена. На самом деле, это поле содержит числовое значение скорости передачи, а константы просто являются символическими именами. Поэтому можно указывать, например, и CBR_9600 , и просто 9600 . Однако рекомендуется указывать символические константы, поскольку при компиляции программы проверяется корректность их имен.

FBinary [ править ]

Включает двоичный режим обмена. Win32 не поддерживает недвоичный режим, поэтому данное поле всегда должно быть равно 1 , или логической константе TRUE (что предпочтительней). В Windows 3.1, если это поле было равно FALSE , включался текстовый режим обмена. В этом режиме поступивший на вход порта символ, заданный полем EofChar , свидетельствовал о конце принимаемых данных.

FParity [ править ]

Включает режим контроля четности. Если это поле равно TRUE , то выполняется проверка четности, при ошибке, в вызывающую программу, выдается соответствующий код завершения.

FOutxCtsFlow [ править ]

- DTR_CONTROL_DISABLE Сигнал DTR снимается при открытии порта. У открытого порта может быть изменён функцией EscapeCommFunction.

- DTR_CONTROL_ENABLE Сигнал DTR устанавливается при открытии порта. У открытого порта может быть изменён функцией EscapeCommFunction.

- DTR_CONTROL_HANDSHAKE Сигнал DTR автоматически устанавливается/снимается в ходе работы с портом. Не может быть изменён функцией EscapeCommFunction.

FDsrSensitivity [ править ]

Задает, прекращается ли передача при переполнении приемного буфера и передаче драйвером символа XoffChar . Если это поле равно TRUE , то передача продолжается, несмотря на то, что приемный буфер содержит более XoffLim символов и близок к переполнению, а драйвер передал символ XoffChar для приостановления потока принимаемых данных. Если поле равно FALSE , то передача не будет продолжена до тех пор, пока в приемном буфере не останется меньше XonLim символов и драйвер не передаст символ XonChar для возобновления потока принимаемых данных. Таким образом это поле вводит некую зависимость между управлением входным и выходным потоками информации.

FOutX [ править ]

Задает использование XON/XOFF управления потоком при передаче. Если это поле равно TRUE , то передача останавливается при приеме символа XoffChar , и возобновляется при приеме символа XonChar .

FInX [ править ]

Задает использование XON/XOFF управления потоком при приеме. Если это поле равно TRUE , то драйвер передает символ XoffChar , когда в приемном буфере находится более XoffLim , и XonChar , когда в приемном буфере остается менее XonLim символов.

Указывает на необходимость замены символов с ошибкой четности на символ задаваемый полем ErrorChar . Если это поле равно TRUE , и поле fParity равно TRUE , то выполняется замена.

FNull [ править ]

Определяет действие выполняемое при приеме нулевого байта. Если это поле TRUE , то нулевые байты отбрасываются при передаче.

FRtsControl [ править ]

Задает режим управления потоком для сигнала RTS. Поле может принимать следующие значения:

- RTS_CONTROL_DISABLE Сигнал RTS снимается при открытии порта. У открытого порта может быть изменён функцией EscapeCommFunction.

- RTS_CONTROL_ENABLE Сигнал RTS устанавливается при открытии порта. У открытого порта может быть изменён функцией EscapeCommFunction.

- RTS_CONTROL_HANDSHAKE Сигнал RTS автоматически устанавливается/снимается в ходе работы с портом. Не может быть изменён функцией EscapeCommFunction. Сигнал RTS устанавливается, когда приемный буфер заполнен менее, чем на половину, и снимается, когда буфер заполняется более чем на три четверти.

- RTS_CONTROL_TOGGLE Задаёт, что сигнал RTS установлен, когда есть данные для передачи. Когда все символы из передающего буфера переданы, сигнал снимается.

Задает игнорирование всех операций чтения/записи при возникновении ошибки. Если это поле равно TRUE , драйвер прекращает все операции чтения/записи для порта при возникновении ошибки. Продолжать работать с портом можно будет только после устранения причины ошибки и вызова функции ClearCommError.

FDummy2 [ править ]

Зарезервировано и не используется.

WReserved [ править ]

Задает минимальное число символов в приемном буфере перед посылкой символа XON .

XoffLim [ править ]

Определяет максимальное количество байт в приемном буфере перед посылкой символа XOFF . Максимально допустимое количество байт в буфере вычисляется вычитанием данного значения из размера приемного буфера в байтах.

ByteSize [ править ]

Определяет число информационных бит в передаваемых и принимаемых байтах. Число информационных бит может быть в диапазоне от 4 до 8 .

Определяет выбор схемы контроля четности. Данное поле должно содержать одно из следующих значений:

- EVENPARITY Дополнение до четности

- NOPARITY Бит четности отсутствует

- ODDPARITY Дополнение до нечетности

StopBits [ править ]

Задает количество стоповых бит. Поле может принимать следующие значения:

- ONESTOPBIT Один стоповый бит

- ONE5STOPBIT Полтора стоповых бита

- TWOSTOPBITS Два стоповых бита

XonChar [ править ]

Задает символ XON используемый как для приема, так и для передачи. Обычно 0x11 ( 17 ).

XoffChar [ править ]

Задает символ XOFF используемый как для приема, так и для передачи. Обычно 0x13 ( 19 ).

Задает символ, использующийся для замены символов с ошибочной четностью.

EofChar [ править ]

Задает символ, использующийся для сигнализации о конце данных.

EvtChar [ править ]

Задает символ, использующийся для сигнализации о событии.

WReserved1 [ править ]

Если структура DCB содержит конфигурацию для последовательного порта, совместимого с 8250, то к значениям полей ByteSize и StopBits применяются следующие ограничения:

- Количество информационных бит должно быть от 5 до 8 .

- Не допускается использование 5 информационных бит с 2 стоповыми битами, также как 6 , 7 или 8 информационных бит с 1,5 стоповыми битами.

How to Ping a Specific Port in Windows?

There are two ways to ping a port in Windows:

- Telnet

- PowerShell

Ping a Port Using Telnet

Before using telnet, make sure it is activated:

1. Open the Control Panel.

2. Click Programs, and then Programs and Features.

3. Select Turn Windows features on or off.

4. Find Telnet Client and check the box. Click OK.

You activated the Telnet Client on the system.

After completing the activation, you are ready to ping a port using telnet.

1. Search for “cmd” in the start menu. Click the Command Prompt.

2. In the command prompt window, enter

The output lets you know if the port is open and reachable. Alternatively, a connection failure message is shown.

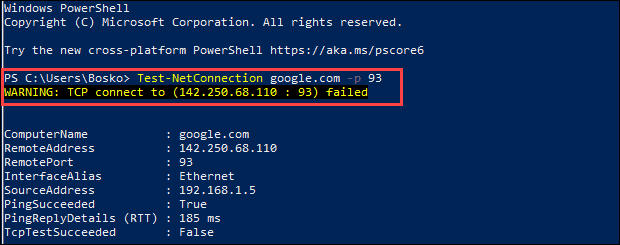

Ping a Port Using PowerShell

PowerShell is a text-based shell that comes with Windows by default.

1. Search for “PowerShell” in the start menu. Click the Windows PowerShell app.

2. In the PowerShell prompt window enter

If the port is open and the connection passes, the TCP test is successful. Otherwise, a warning message appears saying the TCP connection failed.

Now you know how to ping and check if a port is open by using several network tools and utilities on Linux and Windows.

Bear in mind that you should not do TCP probing or scan a system unless you have the owner’s permission. Otherwise your actions may be interpreted as an attempt to compromise security.

Структура COMMTIMEOUTS [ править ]

ReadIntervalTimeout — время в миллисекундах, задающее максимальное время, для интервала между поступлением двух символов по линии связи. Если интервал между поступлением каких-либо двух символов будет больше этой величины, операция ReadFile завершается и любые буферизированные данные возвращаются.

Чтобы операция ReadFile немедленно возвращала управление со всеми полученными данными (асинхронный режим) следует задавать следующие значения:

ReadTotalTimeoutMultiplier — Множитель, используемый, чтобы вычислить полный период времени простоя для операций чтения, в миллисекундах. Для каждой операции чтения, это значение умножается на затребованное число байтов, которые читаются.

ReadTotalTimeoutConstant — Константа, используемая, чтобы вычислить полный (максимальный) период времени простоя для операций чтения, в миллисекундах. Для каждой операции чтения, это значение добавляется к произведению члена структуры ReadTotalTimeoutMultiplier и прочитанного числа байтов.

Значение нуля и для члена ReadTotalTimeoutMultiplier, и для члена ReadTotalTimeoutConstant указывает, что полное время простоя не используются для операций чтения.

WriteTotalTimeoutMultiplier — Множитель, используемый, чтобы вычислить полный период времени простоя для операций записи, в миллисекундах. Для каждой операции записи, это значение умножается на число записываемых байтов.

WriteTotalTimeoutConstant — Константа, используемая, чтобы вычислить полный период времени простоя для операций записи, в миллисекундах. Для каждой операции записи, это значение добавляется к произведению члена структуры WriteTotalTimeoutMultiplier и записанного числа байтов.

Значение нуля и для члена WriteTotalTimeoutMultiplier, и для члена WriteTotalTimeoutConstant указывает, что полное время простоя не используются для операций записи.

- ss, a Linux utility to investigate sockets from iproute2 meant to replace netstat

- lsof -i

- bmon

Can You Ping a Specific Port?

Network devices use ICMP to send error messages and information on whether communication with an IP address is successful or not. ICMP differs from transport protocols as ICMP is not used to exchange data between systems.

Ping uses ICMP packets, and ICMP does not use port numbers which means a port can’t be pinged. However, we can use ping with a similar intention – to check if a port is open or not.

Some network tools and utilities can simulate an attempt to establish a connection to a specific port and wait to see if the target host responds. If there is a response, the target port is open. If not, the target port is closed, or the host is unable to accept a connection because there is no service configured to listen for connections on that port.

You can use three tools to ping a port in Linux:

- Telnet

- Netcat (nc)

- Network Mapper (nmap)

See our tutorial on how to use the ping command in Linux to learn about additional ping options and variations in Linux.

Ping a Specific Port Using Telnet

Telnet is a protocol used for interactive communication with the target host via a virtual terminal connection.

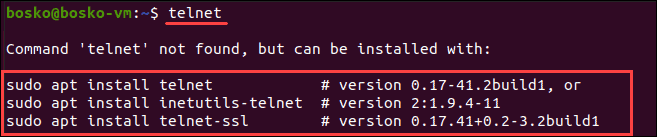

1. To check whether telnet is already installed, open a terminal window and enter telnet.

- For CentOS/Fedora: yum -y install telnet

- For Ubuntu: sudo apt install telnet

If the port is open, telnet establishes a connection. Otherwise, it states a failure.

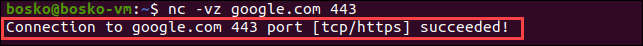

Ping a Specific Port Using Netcat

Netcat (nc) reads and writes from connections using TCP and UDP protocols. This command-line tool can perform many network operations.

1. To check if netcat is installed:

- For Debian, Ubuntu, and Mint: enter netcat -h

- For Fedora, Red Hat Enterprise Linux, and CentOS: ncat -h

sudo apt install netcat

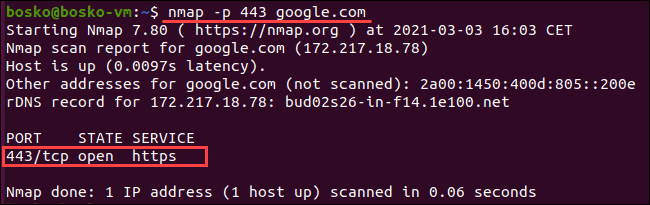

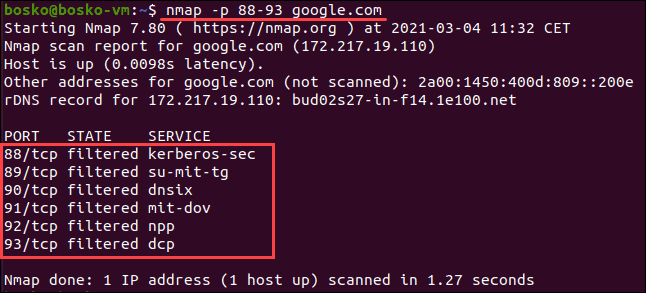

Ping a Specific Port Using Nmap

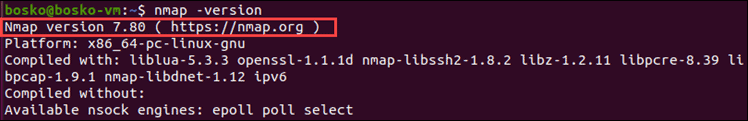

Nmap is a network tool used for vulnerability scanning and network discovery. The utility is also useful for finding open ports and detecting security risks.

Important: Be aware of legal ramifications regarding improper Nmap use, for example, flooding a network or crashing a system.

1. Check if you have Nmap installed by entering nmap -version in the terminal.

- For CentOS or RHEL Linux: sudo yum install nmap

- For Ubuntu or Debian Linux: sudo apt install nmap

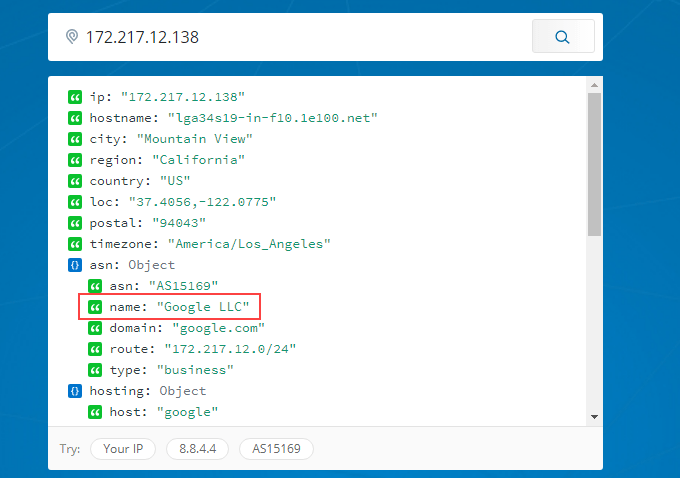

nmap -p 88-93 google.com

Learn in-depth how to use nmap to scan ports with our guide How To Scan & Find All Open Ports With Nmap.

- – FreeBSD General Commands Manual

- – Inferno General commands Manual

- Microsoft TechNet: Netstat – documentation for the Windows netstat.exe command-line program

- net-tools project page on SourceForge

- Netstat Command: WindowsCMD.com Archived 2022-01-11 at the Wayback Machine

Пример настройки порта и выполнения чтения/записи данных [ править ]

Код для работы с COM-портом. Многострадальный, соответственно относительно простой и понятный, при этом обходит основные подводные камни. Надеюсь, может быть полезен.

Закрытие порта [ править ]

Открытый порт должен быть закрыт перед завершением работы программы. В Win32 закрытие объекта по его дескриптору выполняет функция CloseHandle :

При успешном завершении функция возвращает не нулевое значение, при ошибке нуль.

Пример открытия/закрытия на языке C [ править ]

В данном примере открывается порт СОМ2 для чтения и записи, используется синхронный режим обмена. Проверяется успешность открытия порта, при ошибке выводится сообщение и программа завершается. Если порт открыт успешно, то он закрывается.

Вторник, 31 марта 2015 г.

. вот все-таки батники незаслуженно игнорируются любителями высокоуровневых языков, а тем не менее даже на них можно решить задачи по мониторингу не только удаленных хостов, но и мониторинга COM-порта, что под DOS, что под Windows. К примеру, возникла задача реагирования (запуска какого-либо приложения) на приход сигнала на один из пинов, кнопка к примеру (выставить DTR тот же и замкнуть с CTS).

Напомню еще раз распиновку COM-порта:

Номер вывода Наименование Характер сигнала Сигнал 1 DCD Входной Data carrier detect 2 RxD Выходной Transmit data 3 TxD Входной Receive data 4 DTR Выходной Data terminal ready 5 GND — Ground 6 DSR Входной Data set ready 7 RTS Выходной Request to send 8 CTS Входной Clear to send 9 RI Входной Ring indicator

Нам нужно управлять состоянием устройства ввода-вывода. Одной из таких команд — mode (синтаксис см. по mode /?):

Что мы видим? Видим возможность установки скорости, паритета, служебных пинов, паритета и иже с ними. А что нам даст обращение (mode com1) к конкретному COM-порту? А вот сие даст:

Cостояние пинов и настроек порта. Можем прочитать? Можем. Для этого воспользуемся FIND=»параметр» (важно точное указание всех знаков):

Передача в COM-порт

Написать программу, управляющую устройством через COM-порт, для MS-DOS не так сложно. С платформой Win32 дело обстоит сложнее. Но только на первый взгляд. Конечно напрямую работать с регистрами портов нельзя, Windows это не позволяет, зато можно не обращать внимания на тонкости различных реализаций (i8251, 16450, 16550A) и не возиться с обработкой прерываний.

Прием и передача данных [ править ]

Прием и передача данных для последовательного порта может выполнятся в синхронном или асинхронном режимах. Асинхронный режим позволяет реализовать работу по событиям, в то время как синхронный лишен этой возможности, но является более простым в реализации. Для работы в синхронном режиме, порт должен быть открыт следующим образом:

Предпоследний параметр dwFlagsAndAttributes должен быть равен 0. После успешного открытия порта, данные могут быть считаны или записаны при помощи функций ReadFile() и WriteFile().

Функция ReadFile/WriteFile осуществляет чтение/запись из файла (устройства) начиная с текущей позиции после окончания чтения обновляет указатель в файле.

Недостатком этого способа является то, что вызывая функцию ReadFile(), мы не знаем есть ли данные для чтения. Можно циклически проверять их наличие, но это приводит к дополнительным расходам времени ЦП. Поэтому на практике часто удобней использовать асинхронный режим. Для этого при вызове функции CreateFile() параметр dwFlagsAndAttributes должен быть равен FILE_FLAG_OVERLAPPED.

Далее, необходимо настроить реакцию порта на события при помощи функции SetCommMask() и используя функции WaitCommEvent() и WaitForSingleObject() ожидать событие или тайм аут. Например:

Открытие порта [ править ]

С последовательными и параллельными портами в Win32 работают как с файлами. Для открытия порта используется функция CreateFile . Эта функция предоставляется Win32 API. Ее прототип выглядит так:

LpFileName [ править ]

Указатель на строку с именем открываемого или создаваемого файла. Формат этой строки может быть очень «хитрым». В частности можно указывать сетевые имена для доступа к файлам на других компьютерах. Можно открывать логические разделы или физические диски и работать в обход файловой системы.

Последовательные порты имеют имена «COM1», «COM2», «COM3», «COM4», «COM5», «COM6», «COM7», «COM8», «COM9». Для доступа к портам, чей номер больше 9, необходимо указывать имя порта как «\.COMx», где x — номер порта. Например, «\.COM72» (в нотации языка C/C++ строка будет выглядеть «\\.\COM72»). Такой синтаксис подходит для любого номера порта. Точно так же они назывались в MS-DOS. Параллельные порты называются «LPT1», «LPT2» и так далее.

Задает тип доступа к файлу. Возможно использование следующих значений:

- 0 Опрос атрибутов устройства без получения доступа к нему.

- GENERIC_READ Файл будет считываться.

- GENERIC_WRITE Файл будет записываться.

DwShareMode [ править ]

Задает атрибуты защиты файла. Поддерживается только в Windows NT. Однако при работе с портами должен в любом случае равняться NULL .

DwCreationDistribution [ править ]

Управляет режимами автосоздания, автоусечения файла и им подобными. Для коммуникационных портов всегда должно задаваться OPEN_EXISTING .

DwFlagsAndAttributes [ править ]

Задает атрибуты создаваемого файла. Также управляет различными режимами обработки. При работе с портом этот параметр должен быть или равным 0 , или FILE_FLAG_OVERLAPPED . Нулевое значение используется при синхронной работе с портом, а FILE_FLAG_OVERLAPPED при асинхронной, или, другими словами, при фоновой обработке ввода/вывода. Подробнее про асинхронный ввод/вывод я расскажу позже.

HTemplateFile [ править ]

Задает описатель файла-шаблона. При работе с портами всегда должен быть равен NULL .

Some versions of netstat lack explicit field delimiters in their printf-generated output, leading to numeric fields running together and thus corrupting the output data.

АСУТП и интеллектуальная начинка приборов

Добро пожаловать в киберблог радиоинженера и программиста, позывной UR3QQJ. Мой многолетний опыт затрагивает такие области, как промавтоматизация, IoT и руководство людьми. Второе направление — аудит ИС в области безопасности. Третье — ЦОС в области радиолокации. Экспертное консультирование и нестандартные решения? Без проблем. Приглашаю на канал.

Стандартный диалог настройки порта [ править ]

Для настройки параметров COM — порта может быть вызвано штатное окно Windows. Вызов осуществляется функцией CommConfigDialog(), которая в качестве параметров принимает имя настраиваемого порта, хендл родительского окна и указатель на структуру COMMCONFIG. Следует отметить, что для корректного вызова окна, структура COMMCONFIG должна быть заполнена значениями заранее. Настройку структуры можно выполнить вручную или при помощи функции GetCommConfig(). Например:

Parameters used with this command must be prefixed with a hyphen () rather than a slash (). Some parameters are not supported on all platforms.

On macOS, BSD systems, Linux distributions, and Microsoft Windows:

netstat -sp tcp

netstat -sp udp

On Unix-like systems:

To display all ports open by a process with id pid:

To continuously display open TCP and UDP connections numerically and also which program is using them on Linux:

On Microsoft Windows:

Netstat uses an asterisk * as a wildcard which means “any”. An example would be

Under “Local Address” *, in *:smtp, means the process is listening on all of the network interfaces the machine has for the port mapped as smtp (see /etc/services for service resolution). This can also be shown as 0.0.0.0.

The first *, in *:*, means connections can come from any IP address, and the second *, in *:*, means the connection can originate from any port on the remote machine.

- “netstat man page (notes section)”. Retrieved 2014. This program is obsolete. Replacement for netstat is ss. Replacement for netstat -r is ip route. Replacement for netstat -i is ip -s link. Replacement for netstat -g is ip maddr.

- “The netstat command can now display process IDs that correspond to active TCP or UDP connections in Windows 2000”. Archived from the original on 24 August 2007.