Описание

В некоторых ситуациях может быть очень полезно задать различные разрешения на доступ к отдельным разделам реестра (и всем подразделам) для различных пользователей, например, чтобы запретить определенному пользователю доступ к определенному разделу. Делается это через стандартный редактор реестра – regedit.

Regedit.exe

Инструмент RegEdit уже был описан в предыдущей статье, так что сосредоточимся на том, как использовать этот встроенный инструмент для редактирования реестра на другом компьютере. Если вы тестируете определённый сценарий, вы всегда можете экспортировать копию своего реестра, чтобы потом при необходимости его импортировать.

C:mkdir c:Temp Regedit.exe /e c:tempyourname.reg

Для того, чтобы загрузить другую ветвь реестра в текущую, выполните следующие действия:

После того, как вы просмотрели или изменили параметры реестра, выгрузите этот файл, выбрав в меню «Файл» пункт выгрузки куста реестра.

Внесение изменений в реестр от имени учетной записи «система»

Если владельцем раздела реестра является специальная учетная запись «Система», существует способ внести изменения в раздел, не изменяя владельца и разрешений. Для этого используется утилита PsExec, входящая в набор утилит Марка Руссиновича PsTools. Суть способа сводится к запуску редактора реестра от имени системы.

- Загрузите набор PsTools и распакуйте утилиту PsExec в папку Windows, чтобы не указывать к ней путь в командной строке.

- Откройте командную строку от имени администратора и выполните команду:

psexec -i -s regedit

Запустится редактор реестра, причем от имени системы, что задается параметром – s.

В этом легко убедиться с помощью другой утилиты Марка Руссиновича – Process Explorer. В свойствах процесса видно, от чьего имени он запущен.

Теперь вы можете вносить изменения в разделы реестра, владельцем которых является учетная запись «Система».

К сожалению, я не нашел способа запустить редактор реестра от имени TrustedInstaller.

Возвращение исходных прав и восстановление владельца

После внесения изменений в реестр я советую вернуть исходные права и восстановить владельца, чтобы не снижать безопасность системы. Кроме того, на форум не раз обращались за помощью люди, у которых правильная работа системы нарушалась после того, как у системной учетной записи TrustedInstaller было отобрано владение.

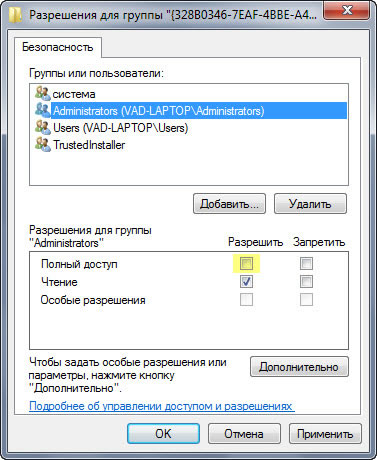

- Щелкните правой кнопкой мыши на разделе реестра и выберите из меню пункт Разрешения.

- Выделите группу «Администраторы», снимите флажок Полный доступ и нажмите кнопку Применить.

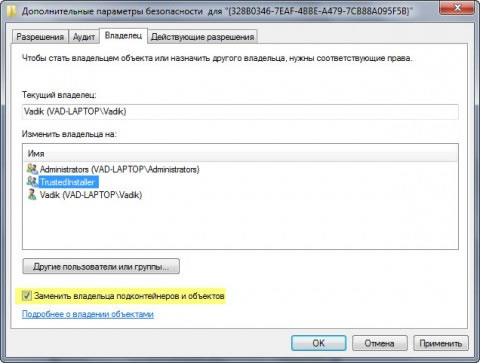

- Нажмите кнопку Дополнительно и перейдите на вкладку Владелец. Вы увидите, что в отличие от вашей учетной записи, в списке нет служебных учетных записей Система и TrustedInstaller. Их нужно добавлять в список, как описано ниже.

- Нажмите кнопку Другие пользователи и группы и в качестве имени объекта введите:

- Теперь нужная учетная запись есть в списке. Выделите ее, установите флажок Заменить владельца подконтейнеров и объектов и нажмите кнопку ОК.

Исходные права и владелец раздела реестра восстановлены.

Встроенная защита и телеметрия

Теперь будем изменять локальные групповые политики, чтобы отключить OneDrive, встроенный антивирус и часть телеметрии.

Нажимаем сочетание клавиш: Win R, открывается окно «Выполнить»:

в нем непосредственно уже пишем в строке «открыть» следующий запрос:

gpedit.msc

У нас откроется Конфигурация компьютера. В этом разделе выбираем Административные шаблоны, практически в самом низу выбираем «Компоненты Windows», далее папку «Сборки для сбора данных и предварительные сборки» и отключаем телеметрию.

В меню Компоненты сборки выбираем OneDrive и отключаем его.

В меню Компоненты сборки выбираем OneDrive и отключаем его. Следом тут же отключаем Защитника Windows. Советую воспользоваться посторонним антивирусом, а не в первоначальный встроенный.

Следом тут же отключаем Защитника Windows. Советую воспользоваться посторонним антивирусом, а не в первоначальный встроенный.

Дальше находим в компонентах Windows – Антивирус программа. Выключаем параметр, выделенный на приведённом скриншоте ниже.

Один из последних моментов – в реестре нужно отключить телеметрию полностью, чтобы ваш ПК меньше собирал технической информации. Нажимаем уже привычные нам Win R. Пишем regedit. Откроется окно, где нам нужно будет перейти:

нажимая каждый раз на значок стрелочки, и под конец кликаем уже на саму папку «DataCollection»:

Где меняем значение 1 на 0. После нажимаем ОК.

Самое последнее, что мы сделаем, так это проверим нет ли нашего голоса, записанного нашим же ПК. Для этого проследуем по пути:

C:WindowsTemp

Там можно обнаружить записанный голос в формате WAV. Если есть – можете смело удалять. Как показала практика, слежкой занималась не сама Windows, а фильтры, установленные в микрофон. Самый действующий вариант – отключение микрофона через панель задач.

Доступные разрешения для прав доступа к реестру

- Полный доступ – как понятно из названия, это полный доступ ко всем возможным значениям (т.е. Разрешить напротив всех пунктов доступа);

- Запрос значения – пользователь может получить значения параметров в реестре в данном разделе (для этого он должен указать полный путь к интересующему параметру);

- Задание значения – пользователь может задавать новые параметры или же менять значения на свои для уже существующих параметров;

- Создание подраздела – пользователь может создавать новые подразделы в том разделе, для которого ему заданы разрешающие права;

- Перечисление подразделов – пользователь может получить список всех подразделов в том разделе, для которого ему заданы разрешающие права;

- Уведомление – пользователь может регистрировать функцию обратного вызова (callback), запускаемую при изменении выбранных параметров;

- Создание связи – пользователь может создавать связи с другими разделами реестра;

- Удаление – пользователь может удалять параметры или разделы (подразделы), в том разделе, для которого ему заданы разрешающие права;

- Запись DAC – пользователь может перезаписать настройки доступа в том разделе, для которого ему заданы разрешающие права;

- Смена владельца – пользователь может менять владельца в том разделе, для которого ему заданы разрешающие права;

- Чтение разрешений – пользователь может читать список разрешений доступа в том разделе, для которого ему заданы разрешающие права;

Если вы только планируете ставить операционную систему

Выбирайте ручные настройки, и самостоятельно убирайте все галочки, которые будут встречать нас по пути. Необходимо обязательно создать локальную учетную запись (без наличия интернета), пропустив шаг подключения к Вашему Wi-Fi, либо не вставлять интернет провод в компьютер.

Если Вы уже создали учетную запись Microsoft, то лучше удалить её и пересоздать без привязки к почтовому адресу. Так вы будете оставаться анонимным.

Изменяем настройки рекламы

Правой кнопкой мыши по меню Пуск – Windows PowerShell Администратор.

начинаем вводить скрипт:

sc delete DiagTrack

sc delete dmwappushservice

C:ProgramDataMicrosoftDiagnosisETLLogsAutoLoggerAutoLogger-Diagtrack-Listener.etl

notepad C:WindowsSystem32driversetchosts

Каждый скрипт подтверждаем нажатием «Enter», после чего наш PowerShell должен выглядеть как на приведённом скриншоте ниже.

После ввода скрипта. Появится окно нашего блокнота.

В конце текстовика вписываем следующее:

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

Будет все выглядеть, как на картинке ниже. Сохраняем этот файл. Этим мы отключаем работу с внешними ресурсами и отключением рекламы во многих встроенных или выпущенных программах самой Microsoft.

Использование предпочтений групповой политики

Администраторы предприятий, в своих организациях, могут обслуживать тысячи компьютеров и серверов. А ручное изменение настроек каждого ПК занимает очень много времени и подвержено ошибкам. Групповая политика — характерная черта популярных сервисов Microsoft Active Directory Directory (AD DS), позволяющая централизованное управления такими ресурсами как учётные записи пользователей, групп, компьютеров и серверов.

Предпочтения групповой политики (GPPS) были введены ещё в Windows XP. Они позволили администратору более легко и быстро развёртывать и изменять параметры реестра на нескольких компьютерах и серверах организации. Параметры реестра – это всего лишь один из возможных для администратора типов настроек.

Если вы вошли в домен компьютера и имеете учётную запись с правами администратора, вы можете использовать средства удалённого администрирования сервера (rsat) для управления AD DS со своего компьютера. В качестве альтернативы, вы можете открыть консольное подключение к серверу (если это возможно) с использованием протокола удалённого рабочего стола (RDP) и выполнять AD DS инструменты в интерактивном режиме.

Конфиденциальность и обновления

После того, как мы увидели рабочий стол нашего компьютера, надо изменить политику конфиденциальности. Проходим дальше: Пуск – Параметры – Конфиденциальность. Здесь в разделе: «Общие» запрещаем все манипуляции.

Ниже слева заходим в «диагностики и отзывы» Выбираем Базовый. Отключить весь сбор информации, к сожалению, нельзя, так как большинство вещей являются обычной диагностикой самого устройства.

Пролистав ниже, убираем все галочки. Раз мы не можем отключить диагностику полностью, можем запретить отправлять эти данные самой Майкрософт. В самому низу есть пункт «Частота формирования отзывов», там в выпадающем окне выбираем «Никогда».

Дальше мы отключим обновления. Так как обновления выходят часто, то наши манипуляции будут терять актуальность, в связи с тем, что параметры будут принудительно включаться. Переходим к:

Пуск – Параметры – Обновление и безопасность Windows – Дополнительные параметры. Там убрать галочки с первых 4 пунктов, дальше можно оставить как есть.

Дальше переименуем ПК. Для этого рядом с кнопкой «Пуск» есть значок лупы (поиск).

Нажимаем и вписываем в поле запроса «О компьютере». Заходим в раздел «о компьютере», который находится в строке «Лучшее соответствие».

Пролистав, чуть ниже увидим кнопку «Переименовать этот ПК». Пишем на латыни удобное для нас имя. Это необходимо сделать, так как Windows автоматически раздает имена ПК, и, если ваш компьютер окажется в публичной сети, его будет сложнее идентифицировать.

Это оказалось просто? Тогда давайте повысим сложность.

Меняем месторасположение профилей в windows 7 | реальные заметки ubuntu & mikrotik

По умолчанию если мы ставим систему, профили пользователей располагаются на том же самом диске что и система: (обычно это системный диск C🙂

C:Users<имя_пользователя>

, но как быть, если на системном диске заканчивается место.

К примеру, под системный раздел было HDD 20 Gb, подключаем диск на 30 Gb и переопределяем где размещать профили пользователей:

Исходная система: Windows 7

Зайдём в систему под учётной записью Администратора (ekzorchik), далее нажимаем клавиатурное сокращение (Win R) для вызова меню «Выполнить» и набираем regedit.exe (Редактор Реестра).

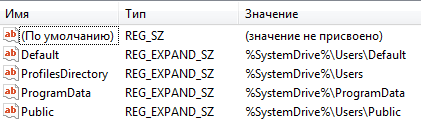

По умолчанию пути настройки профилей определены в реестре по следующему пути:

HKEY_LOCAL_MACHINESOFTWAREMICROSOFTWINDOWS NTCurrentVersionProfileList

ProfilesDirectory — по умолчанию %SystemDrive%Users (,т.е C:Users)

См. скриншот ниже.

Чтобы переназначить создание последующих профилей в системе, внесём изменения в реестр посредством командной строки:

C:Usersekzorchik>REG ADD «HKLMSOFTWAREMICROSOFTWINDOWS NTCurrentVersionProfileList» /v ProfilesDirectory /t REG_EXPAND_SZ /d d:Users

Параметр ProfilesDirectory уже существует, заменить (Y — да/N — нет)? Y

Операция успешно завершена.

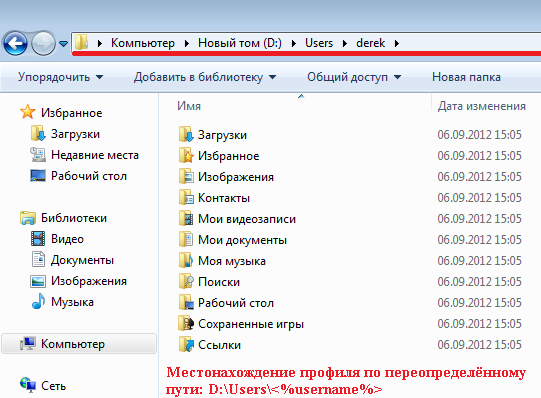

Создадим пользователя Derek:

C:Usersekzorchik>net user Derek Aa1234567 /add

Перезагрузим систему и зайдём под созданным пользователем. И видим, что профиль пользователя уже располагается по новому пути:

D:Usersderek>

, но те учётные записи которые уже заходили в систему, перенести, таким образом, не получится.

Данный способ хорош, когда система только вводится в эксплуатацию и нужно выделить под систему место и не засорять системный диск профилями пользователей. На этом всё, удачи!!!

Подключение к удалённому реестру

Перед тем как пытаться получить информацию с другого компьютера, сначала убедитесь, что служба удалённого реестра запущена и работает.

Если на локальном или удалённом ПК запущена и работает служба удалённого реестра, вы можете попытаться подключиться к RegEdit по сети:

- Войдите в систему как администратор.

- Введите на стартовом экране regedit и нажмите Enter.

- Согласитесь с предупреждением контроля учётных записей.

- Щёлкните файл и выберите пункт подключения сетевого реестра.

- Введите имя компьютера к которому вы хотите подключиться. А также, вы можете нажать кнопку «Дополнительно» и кнопку «Найти» для получения списка всех доступных в сети компьютеров.

- Нажмите кнопку ОК.

- Теперь вы увидите список ПК и в regedit появятся две новые ветки: HKLU и HKU.

- После просмотра или внесения изменений, выделите значок компьютера и в меню «Файл» выберите пункт «Отключить сетевой реестр».

Если вы предпочитаете использовать командную строку, а не инструменты с графическим интерфейсом, для включения и запуска службы удалённого реестра, введите следующие команды, соответственно:

sc config remoteregistry start=demand

net start remoteregistry

Получение полных прав и смена владельца

Я полагаю, что в редакторе реестра у вас уже открыт нужный раздел.

- Щелкните правой кнопкой мыши на разделе реестра и выберите из меню пункт Разрешения.

- Выделите группу «Администраторы»:

- Нажмите кнопку Дополнительно и перейдите на вкладку Владелец.

- Здесь я рекомендую различный подход в зависимости от владельца раздела.

Теперь ничто не препятствует записи в этот раздел реестра. Однако я рекомендую восстановить права, когда вы закончите редактирование раздела

Способ сброса паролей учетных записей windows.

2. Нажимаем комбинацию клавиш SHIFT F10 и вводим команду: explrorer

3. Откроется системный проводник. Вам необходимо попасть в директорию: D:Windowssystem32config. Обращаю ваше внимание, что если у вас системный диск имеет литеру “C”, то в данном проводнике он будет под литерой “D”, так как литеру “С” резервируется системой.

4. Тут необходимо удалить все те файлы, которые начинаются со слова “SYSTEM“. Как правильно это файлы: SYSTEM, SYSTEM.LOG, SYSTEM.LOG1, SYSTEM.LOG2 и ещё какие-то.

5. После этого закрываем все окна, которые есть на экране и компьютер уходит в перезагрузку. При перезагрузке начнется процесс “Загрузка файлов…”

6. После этого вы попадёте в режим восстановления. Вам зададут некоторые вопросы на английском языке. На них можно ответить “No“.

7. После этого Windows сам восстановит необходимые файлы и перезагрузит компьютер

2. Дальше всё просто. Буквально только нажимать “Далее“

3. Если у вас одна ОС – то выбираем “Одиночная загрузка“. Если больше, то вы знаете, что делать.

4. По своему желанию можете выбрать алгоритм шифрования. Дальше, я думаю, опять всё понятно.

5. В данном окне необходимо поводишь мышкой до полной шкалы внизу окна, чтобы увеличить качество шифрования.

6. Дальше опять понятно, я думаю

7. Далее VeraCrypt предложит пройти пре-тест шифрования системы и необходимо будет перезагрузить компьютер. После перезагрузки вводите пароль, который вы указали. Когда попросит пароль PIM, простонажмите Enter.

8. После пре-теста VeraCrypt предложит зашифровать диск.

Вот и всё! После того, как зашифровали диск при каждом включении компьютера вы будете видеть вот это:

Сначала вводите пароль, потом когда запрашивает PIM, то просто нажимаете Enter. Ждёте и загружается Windows.

Сравнение реестра

Как мы уже упоминали, почти все, что устанавливается или настраивается на ПК под управлением Windows хранится в реестре. При стандартной установке программного обеспечения вы удивитесь масштабам происходящих в реестре операции. Часто десятки тысяч ключей реестра добавляются или изменяются в течение даже относительно небольшой установки программного обеспечения. Если сравнить реестр компьютера до и после одного из таких мероприятий, вы увидите все сделанные в реестре изменения.

Для эффективного сравнения снимков реестра до и после событий удобно использовать специальные утилиты. Другая методика – сравнение реестров одной машины и другой эталонной. Некоторые инструменты сравнения реестра приведены ниже.

Удалённое администрирование

Для активации удалённого администрирования на ПК нужно пройти несколько шагов. Первый – открыть редактор групповой политики (gpedit.msc в поле поиска или на стартовом экране) и перейти к Конфигурация компьютера ➤ Административные шаблоны ➤ Сеть ➤ Сетевые подключения ➤ Межсетевой экран, затем, в зависимости от того, как вы будете подключаться и управлять ПК, выбрать либо профиль домена либо стандартный профиль.

Потом нужно добавить разрешение в брандмауэр Windows: Разрешить входящие исключения для удалённого управления. Когда вы сделаете это, вас проинформируют, что теперь вам доступны дополнительные инструменты удалённого администрирования компьютера, такие как консоль управления Microsoft (MMC) и инструментарий управления Windows (WMI).

А также вам понадобится открыть в брандмауэре TCP-порты 135 и 445. Для чего, в открытом брандмауэре нажмите в левой панели на ссылку «Дополнительные настройки», или откройте с панели управления пункт администрирования, где в списке увидите брандмауэр Windows.

В расширенных настройках сетевого экрана, нажмите в левой панели на ссылку «Правила для входящих подключений», затем пункт «Новое правило» на правой панели. Теперь вы можете создать новое правило входящего трафика, разрешающее доступ к портам 135 и 445.

И последний шаг настройки удалённого администрирования, активация службы удалённого реестра ПК. Служба удалённого реестра находится на панели служб Windows, как альтернатива – services.msc в поле поиска или на стартовом экране.

Для активации службы, щёлкните правой кнопкой мыши и в появившемся контекстном меню выберите «Свойства». По умолчанию служба отключена, но в появившемся диалоговом окне вы можете включить и запустить её.

Внимание. Чтобы включить и запустить службу удалённого реестра из командной строки, введите: sc start RemoteRegistry. А также вы можете настроить её автоматический запуск при загрузке компьютера: sc config RemoteRegistry start = auto.

Вывод

Итак, мы научились контролировать свои действия, как в интернете, так и за его пределами. Необходимо понимание того, что компании действуют в целях больше рекламных, нежели наблюдательных.

Для лучшего эффекта, советуем также не использовать встроенные программы наподобие GrooveMusic, просмотр фотографий, а использовать посторонний софт.